Tietoturvayhtiö Check Pointin trendiraportti paljastaa, että ns. ransomware- eli kiristysohjelmien määrä tuplaantui viime vuoden toisella vuosipuoliskolla. Niiden osuus kaikista yritysmaailman haittaohjelmahavainnoista nousi 5,5 prosentista 10,5 prosenttiin.

Yhtiön mukaan tämä johtuu siitä, että kiristyshaittaohjelmat ovat tehokkaita ja tuottavat kyberrikollisille tuloja. Ne toimivat, koska huonosti valmistautuneita yrityksiä ja organisaatioita on paljon. Niiden suojaukset eivät ole paikoillaan eikä henkilöstöä ole koulutettu tunnistamaan epäilyttäviä sähköpostiviestejä.

Check Pointin tilastot kertovat myös , että pieni haittaohjelmaperheiden joukko vastaa hyökkäysten valtaosasta, ja samalla tuhannet haittaohjelmaperheet jäävät harvinaisiksi. Useimmat kyberturvallisuuden uhat leviävät globaalisti, mutta Aasian ja Tyynen meren alueella on useita omia haittaohjelmia, joita ei nähdä muualla.

Viime vuonna havaittiin tuhansia uusia kiristyshaittaohjelmavariantteja. Syksyn edetessä uhkamaisema kuitenkin muuttui selvästi, kun markkinat keskittyivät ja muutama tärkeä kiristysohjelmaperhe alkoi dominoida.

Toinen iso trendi viime vuoden lopulla liittyi IoT-laitteisiin, joiden kautta tapahtuneet DDoS- eli palvelunestohyökkäykset jatkuvat. Elokuussa 2016 havaittiin laatuaan ensimmäinen esineiden internetin bottiverkko Mirai, joka otti orjikseen muun muassa videonauhureita ja valvontakameroita.

Mirai käytti laitteita useissa palvelunesto- eli DDoS-hyökkäyksissä. Heikosti suojattuja IoT-laitteita on lähes joka kodissa, joten odotettavissa on niitä hyödyntäviä, massiivisia palvelunestohyökkäyksiä jatkossakin.

Check Pointin mukaan roskapostikampanjoissa käytetään myös uudentyyppisiä liitetiedostoja. Roskapostikampanjoissa käytettiin viime syksynä yleisimmin liitetiedostoja, jotka perustuivat Windows Scriptin (WScript) käyttöön. Etenkin Javascriptillä (JS) ja VBScribtillä (VBS) kirjoitettuja, haitallisia linkkejä sisältäviä viestejä liikkui paljon, mutta myös JSE, WSF ja VBE olivat hakkerien käytössä.

Viime vuoden yleisin haittaohjelma oli Conficker, joka mahdollistaa etäohjatun toiminnan ja haittaohjelmien latauksen. Madosta tartunnan saanut kone ottaa säännöllisesti yhteyttä komentoserveriin, jonka orjana se toimii.

Älypuhelimissa on jatkuva tarve nopeammalle tallennukselle. Tärkeä osa tätä yhtälöä on tallennusstandardi. Kioxia sanoo nyt aloittaneensa uusien flash-piiriensä näytetoimtiukset. ne tukevat uusinta UFS- eli Universal Flash Storage -standardin versiota 4.0.

Älypuhelimissa on jatkuva tarve nopeammalle tallennukselle. Tärkeä osa tätä yhtälöä on tallennusstandardi. Kioxia sanoo nyt aloittaneensa uusien flash-piiriensä näytetoimtiukset. ne tukevat uusinta UFS- eli Universal Flash Storage -standardin versiota 4.0.

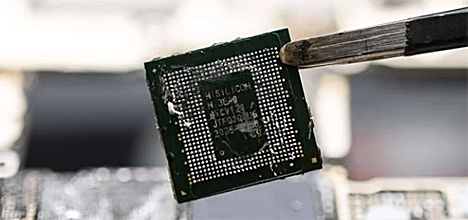

Silicon Labs on esitellyt tähän asti energiatehokkaimmat IoT-järjestelmäpiirinsä. XG22E-sarjan sirut on tarkoitettu laitteisiin, jotka saavat tarvitsemansa virran energiankeruulla. Sarjan siruilla on silti radio, joka tukee niin Bluetooth Low Energy-, asiakaskohtaisia 802.15.4- ja alle gigahertsin yhteyksiä.

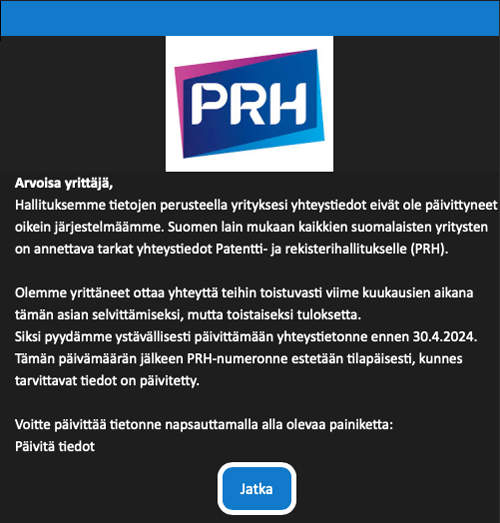

Silicon Labs on esitellyt tähän asti energiatehokkaimmat IoT-järjestelmäpiirinsä. XG22E-sarjan sirut on tarkoitettu laitteisiin, jotka saavat tarvitsemansa virran energiankeruulla. Sarjan siruilla on silti radio, joka tukee niin Bluetooth Low Energy-, asiakaskohtaisia 802.15.4- ja alle gigahertsin yhteyksiä. Henkilökohtaiseen sähköpostilaatikkoon tipahti perjantaina varsin aidon näköinen kehotus päivittää oman yrityksen yhteystietoja Patentti- ja rekisterihallituksen rekisteriin. Huijaukset muuttuvat yhä laadukkaammiksi, mutta niiden avulla erilaisten tietojen kalastelu jatkuu todennäköisesti niin kauan, kuin toisessa päässä odottaa joku liian innokas hiirellä napsauttelija.

Henkilökohtaiseen sähköpostilaatikkoon tipahti perjantaina varsin aidon näköinen kehotus päivittää oman yrityksen yhteystietoja Patentti- ja rekisterihallituksen rekisteriin. Huijaukset muuttuvat yhä laadukkaammiksi, mutta niiden avulla erilaisten tietojen kalastelu jatkuu todennäköisesti niin kauan, kuin toisessa päässä odottaa joku liian innokas hiirellä napsauttelija.