EU:n uusi NIS2-kyberturvallisuusdirektiivi tarjoaa yhdenmukaiset puitteet kyberturvallisuustoimenpiteille kaikkialla Euroopassa. Tavoitteena on vähentää merkittävästi kyberriskejä. Check Point Software Technologiesin Suomen ja Baltian maajohtaja Viivi Tynjälä korostaa NIS2:n merkitystä Suomelle.

Geopoliittisen tilanteen muutokset Euroopassa ja erityisesti Itämeren alueella ovat tehneet kyberturvallisuudesta entistäkin kriittisemmän kysymyksen.

- NIS2-direktiivi tarjoaa säännöt, joiden avulla voimme vahvistaa kansallista ja yhteisöllistä kyberturvallisuuttamme. Direktiivi edistää tehokkaiden varmuuskopiointi-, katastrofipalautus- ja kriisinhallintaprosessien toteuttamista, jotka ovat välttämättömiä kyberhyökkäysten torjumiseksi ja toimintamme jatkuvuuden varmistamiseksi. Suomen on tärkeää olla eturintamassa direktiivin noudattamisessa, Tynjälä sanoo.

NIS2-direktiivin tavoitteena on parantaa ja yhdenmukaistaa merkittävien yritysten ja laitosten kyberturvallisuustoimia. Yli 160 000 yrityksen ja laitoksen 27 EU:n jäsenvaltiossa tulee noudattaa NIS2:n vaatimuksia lokakuuhun 2024 mennessä, ja jäsenvaltioiden on saatettava direktiivi osaksi kansallista lainsäädäntöään.

- NIS2-direktiivi koskee kahdenlaisia organisaatioita: niitä, joilla on jo kyberturvallisuuspolitiikka, joka ottaa huomioon liiketoiminnan jatkuvuuden ja siihen liittyvät riskit, sekä niitä, joilla tällaista politiikkaa ei ole. Jälkimmäisillä on edessään enemmän työtä, Tynjälä toteaa.

Direktiivi vaatii yrityksiä toteuttamaan uudet vaatimukset ja toimittamaan ensimmäisen tarkastuksen vuoden 2028 loppuun mennessä. Vaikka direktiivi ei sisällä konkreettista vähimmäisvaatimusten luetteloa, se vaatii, että yritykset toteuttavat ”asianmukaiset ja suhteelliset tekniset, operatiiviset ja organisatoriset toimenpiteet, jotka vastaavat nykytekniikan tasoa ja soveltuvia standardeja”.

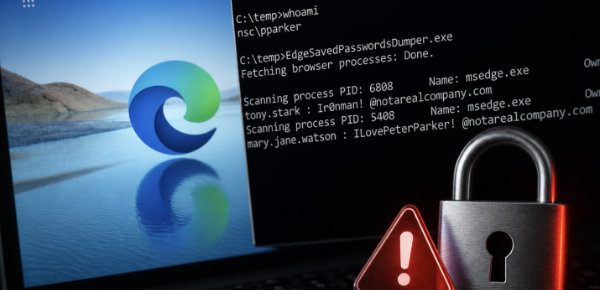

- Vähimmäisvaatimuksia voidaan olettaa olevan esimerkiksi palomuuri- ja tunkeutumisenestoteknologioiden käyttö verkossa, riittävä päätelaitteiden suojaus, monivaiheisen tunnistautumisen käyttöönotto, tiedon salaus ja pääsyn rajoittaminen sekä muut parhaat käytännöt, kiteyttää Peter Sandkuijl, VP Sales Engineering EMEA, Check Point Softwarelta.

Direktiivi on selkeä siinä, että vaatimusten noudattaminen on pystyttävä osoittamaan, eikä tietoisuuden puute ole hyväksyttävä syy laiminlyönnille. NIS2 vaikuttaa erityisesti johtotasoon, sillä direktiivi edellyttää, että yritysten johtohenkilöstö osallistuu kyberturvallisuuskoulutuksiin ja vastaa kyberturvallisuusriskeistä. Lisäksi, jos kyberturvallisuudessa epäonnistutaan, johtajat voivat joutua henkilökohtaisesti vastuuseen kyberturvallisuuspuutteista. Tämä on Sandkuijlin mukaan kyberturvallisuuden alalla uutta.

- Henkilökohtainen vastuu, mahdolliset oikeustoimet, sakot ja vaatimus ilmoittaa jokaisesta ongelmasta viranomaisille 24 tunnin sisällä tulevat olemaan merkittäviä käyttäytymismuutosten ajureita. Lisäksi se, että ulkopuoliset tahot voivat mahdollisesti vaikuttaa yrityksen palveluihin, luo tarpeen tarkastella koko toimitusketjua tarkemmin, Sandkuijl sanoo.

NIS2-ohjeet - Tee ainakin nämä

- Laadi riskianalyysi ja tietojärjestelmien turvallisuutta koskevat politiikat.

- Suunnittele ja dokumentoi poikkeamien käsittely.

- Dokumentoi toiminnan jatkuvuuden hallinta, esimerkiksi varmuuskopiointi ja palautumissuunnittelu, sekä kriisinhallinta.

- Varmista toimitusketjun turvallisuus, mukaan lukien kunkin toimijan ja sen välittömien toimittajien tai palveluntarjoajien välisten suhteiden turvallisuusnäkökohdat.

- Suunnittele ja dokumentoi verkko- ja tietojärjestelmien hankinnan, kehittämisen ja ylläpidon turvallisuus, mukaan lukien haavoittuvuuksien käsittely ja julkistaminen.

- Laadi lista toimintaperiaatteista ja menettelyistä, joilla arvioidaan kyberturvallisuusriskien hallintatoimenpiteiden tehokkuutta.

- Määrittele ja jalkauta perustason kyberhygieniakäytännöt ja kyberturvallisuuskoulutus.

- Tunnista toimintaperiaatteet ja menettelyt, jotka koskevat kryptografian ja tarvittaessa salauksen käyttöä.

- Varmista henkilöstöturvallisuus, luo pääsynhallintaperiaatteet ja huomioi omaisuudenhallinta.

- Suunnittele ja jalkauta tarvittaessa monivaiheisen todennuksen tai jatkuvan todennuksen ratkaisujen, suojatun puhe-, video- ja tekstiviestinnän sekä suojattujen hätäviestintäjärjestelmien käyttö toiminnassa.