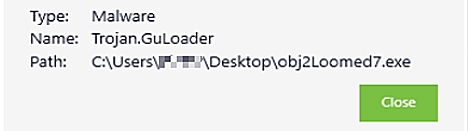

Tietoturvayhtiön Check Pointin tutkimusosasto on julkaissut toukokuun haittaohjelmakatsauksensa. Qbot-pankkitroijalainen on edelleen yleisin riesa, neljänneksi yleisimmäksi on noussut GuLoader-haittaohjelman versio, joka voidaan tallentaa havaitsematta tunnettuihin julkisiin pilvipalveluihin, mukaan lukien Google Driveen.

GuLoader-haittaohjelmaan, jota kyberrikolliset käyttävät laajalti virustorjunnan ohittamiseen, on tehty merkittäviä muutoksia. Viimeisimmässä versiossa käytetään kehittynyttä tekniikkaa, jossa haittaohjelma korvaa koodin laillisessa prosessissa. Tämä tekniikka auttaa sitä välttämään tietoturvatyökaluja, jotka seuraavat prosesseja.

Haittaohjelman kuormat ovat täysin salattuja ja ne on tallennettu havaitsemattomina tunnettuihin julkisiin pilvipalveluihin, kuten Google Driveen. Tämä ainutlaatuinen yhdistelmä salausta, raakaa binäärimuotoa ja lataajasta erottelua tekee haittaohjelman kuormista näkymättömiä virustorjuntaohjelmille. Tämä on merkittävä uhka käyttäjille ja yrityksille ympäri maailmaa.

Check Pointin tutkimusjohtaja Maya Horowitz pitää uutta kehitystä erittäin huolestuttavana. - Verkkorikolliset käyttävät yhä useammin julkisia työkaluja ja palveluja haittaohjelmakampanjoiden levittämiseen. Lähteen luotettavuus ei enää takaa täyttä turvaa.

Suomen ja koko maailman yleisin haittaohjelma oli Qbot-pankkitroijalainen. Maailman yleisin mobiilihaittohjelma oli Anubis. Huolimatta yrityksistä hidastaa haittaohjelmien leviämistä estämällä Office-tiedostojen makrot, Qbot-toimijat ovat mukauttaneet nopeasti haittaohjelman jakelua ja toimitusta. Sen on hiljattain havaittu hyödyntävän Windows 10:n WordPad-ohjelman DLL-virhettä (Dynamic Link Library) tietokoneiden tartuttamiseksi.

Koulutus- ja tutkimusala oli toukokuussa yhä eniten hyökkäysten kohteena oleva toimiala maailmanlaajuisesti. Pohjoismaissa ja Euroopassa hyökkäysten kohteena olivat useimmin julkiset palvelut, kuljetusalan organisaatiot ja ohjelmistotoimittajat.

Suomen yleisimmät haittaohjelmat toukokuussa 2023

- Qbot (eli Qakbot) – Ensimmäisen kerran vuonna 2008 havaittu pankkitroijalainen, joka varastaa uhrin pankkitunnuksia ja tallentaa näppäinpainalluksia. Qbotia levitetään yleensä roskapostiviestien välityksellä. Esiintyvyys 4,37 %.

- Remcos – Etäkäyttötroijalainen eli RAT, joka havaittiin ensimmäisen kerran vuonna 2016. Se leviää roskapostien liitteinä olevien Microsoft Office -dokumenttien mukana ja se on suunniteltu ohittamaan Microsoft Windowsin käyttäjätilien valvonta (UAC) sekä käynnistämään haittaohjelmia. Esiintyvyys 3,93 %.

- Emotet – Kehittynyt, itsestään leviävä ja modulaarinen pankkitroijalainen, jota käytetään pääasiassa muiden haittaohjelmien levittämiseen. Väistelee virustutkia ja poistoyrityksiä. Pystyy leviämään myös sähköpostiliitteiden ja -linkkien kautta. Esiintyvyys 2,62 %.

- XMRig – Monero-kryptovaluutan louhija. Uhkatoimijat väärinkäyttävät usein tätä avoimen lähdekoodin ohjelmistoa ja integroivat sen haittaohjelmiin louhiakseen laittomasti uhrien laitteilla. Esiintyvyys 2,18 %.

- -10. Injuke, NJRat, GhOst, Formbook, Esfury, Zegost– Kaikkien esiintyvyys 1,31 %.

Maailman yleisimmät haittaohjelmat toukokuussa 2023

- Qbot (eli Qakbot) – Ensimmäisen kerran vuonna 2008 havaittu pankkitroijalainen, joka varastaa uhrin pankkitunnuksia ja tallentaa näppäinpainalluksia. Qbotia levitetään yleensä roskapostiviestien välityksellä. Esiintyvyys 6 %.

- Formbook – Windows-järjestelmien haittaohjelma, joka kerää uhrien tietoja monin eri tavoin. Esiintyvyys 5 %.

- Agent Tesla – Kehittynyt RAT, joka pystyy varastamaan tietoja sekä tarkkailemaan ja tallentamaan näppäintoimintoja, ottamaan kuvakaappauksia ja keräämään kaikessa hiljaisuudessa uhrin käyttämien ohjelmistojen salasanoja. Esiintyvyys 3 %.