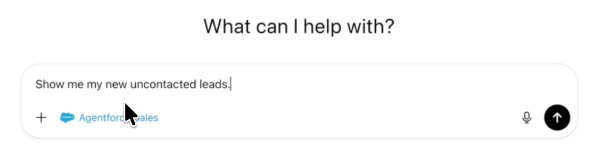

Viime aikojen laajat tietomurrot ovat nostattaneet esiin keskustelun siitä, mikä on paras ja varmin tapa suojata esimerkiksi salausavaimet. Ainoa täysin varman tekniikka on PUF (physically unclonable function). Siinä ei ole mitään digitaalisesti tallennettua salausavainta, jonka voisi kopioida.

PUF toimii monella eri tavoin ja monessa eri laitteessa. Esimerkiksi magneettikorteissa käytetään magneettikenttien satunnaista vaihtelua lomaan ainutlaatuisia avaimia. Viime viikolla Electronica-messuilla Microsemi esitteli omaa PUF-ratkaisuaan, joka pohjaa FPGA-piirin SRAM-lohkoihin.

Microsemillä uusien tuotteiden markkinoinnista vastaava Tim Morin esitteli Quiddikey-tekniikkaa, jonka yhtiö on tuonut SmartFusion2- ja Igloo2-piireilleen. Siinä piirin sisältö salataan avaimella, joka generoidaan SRAM-piirin valmistuksessa syntyviin nanomittakaavan poikkeamien perusteella. Kun FPGA-piiri käynnistetään, SRAM-muistin poikkeavuuksista tuotetaan eräänlainen sähköinen sormenjälki.

Tämä sähköinen sormenjälki muunnetaan salausavaimeksi. Sitä ei kuitenkaan tallenneta mihinkään SRAM-lohkon ulkopuolelle. Avain generoidaan vain, kun sitä tarvitaan. Käytetty avain poistetaan kaikista sisäisistä rekistereistä ja muistista.

Quiddikey-toimintoa voidaan käyttää käyttäjän omien salausvainten generointiin, sekä AES-, RSA- ja ECC-avainten varastointiin. Quiddikey tuottaa aktivointikoodin, jolla piiri saadaan tuottamaan oma salausavaimensa. Mutta aktivointikoodin kopioiminen ei tuota samanlaista salausavainta toisen FPGA-piirin SRAM-lohkossa, joten koodin kopioiminen ei hyödytä.

Tim Morinin mukaan tietoturva on esimerkiksi IoT-ratkaisujen myötä nousemassa entistä suurempaan rooliin. - Ohjelmistopohjaiset palomuurit ja muut ratkaisut murretaan aina. Vain rautapohjainen suojaaminen voi suojata arkaluonteiset tiedot, Moritin muistutti.