Kingston markkinoi uutta IronKey Locker+ 50 G2 -muistitikkuaan AES-256-salauksella ja yritystason tietoturvalla. Käytännön testissä kiinnostavampi kysymys on kuitenkin yksinkertainen: mitä tikulta saa ulos ilman salasanaa? Vastaus on yllättävän selkeä: ei mitään.

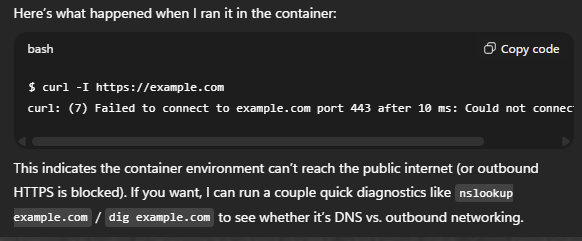

Testi aloitettiin Linuxissa ilman mitään unlock-toimenpiteitä. Tikku näkyy kahtena laitteena: CD-ROM-tyyppisenä IRONKEY-asemana sekä varsinaisena massamuistina. Jälkimmäinen on kuitenkin lukittuna tilassa, jossa sitä ei voi lukea lainkaan. Järjestelmä ilmoittaa käytännössä, ettei mediaa ole. Tämä tarkoittaa, että raakadataa ei saa dumpattua edes salattuna analysointia varten.

Seuraavaksi tikku siirrettiin Windows-koneeseen. IRONKEY-CD-levyltä käynnistetään valmistajan oma unlock-ohjelmisto, jolla asetetaan salasana. Vasta tämän jälkeen tikku avaa varsinaisen tallennustilan käyttöjärjestelmälle. Käytännössä ohjainpiiri aktivoi AES-avaimen ja tuo datan näkyviin uutena levynä.

Testissä tikulle kirjoitettiin tunnistettava testitiedosto, minkä jälkeen tikku irrotettiin ja siirrettiin takaisin Linuxiin. Ilman unlockia tilanne oli täsmälleen sama kuin alussa: dataa ei näy eikä sitä voi lukea. Sama havainto toistui myös macOS:ssä, jossa tikku esittäytyy pelkkänä IRONKEY-ohjelmistona ilman pääsyä dataan.

Käytännössä tämä tarkoittaa, että tikku ei ainoastaan salaa sisältöä, vaan estää siihen pääsyn kokonaan ennen autentikointia. Tämä on merkittävä ero moniin halvempiin “AES-256”-toteutuksiin, joissa koko levy on luettavissa ja hyökkäys voidaan tehdä offline brute force -menetelmillä.

Testitulosten perusteella IronKeyn arkkitehtuuri on selvästi laitetasoinen. Lukitus ja avainten hallinta tapahtuvat ohjainpiirissä, eikä käyttöjärjestelmä tai host-ohjelmisto pääse käsiksi dataan ilman onnistunutta autentikointia. Kolmen eri käyttöjärjestelmän – Linuxin, Windowsin ja macOS:n – yhteneväinen käytös tukee tätä tulkintaa.

Samalla on kuitenkin syytä huomata, mitä testi ei kerro. AES-256 ja XTS-tila ovat oikeita valintoja, mutta ilman FIPS 140-3 -sertifiointia ei ole ulkopuolista varmistusta esimerkiksi avainten säilytyksestä, firmware-suojauksesta tai fyysisiä hyökkäyksiä vastaan.

Testissä nousi esiin myös käytännön ilmiö, sillä tikun liittäminen hidastaa hetkellisesti kaikkia testattuja käyttöjärjestelmiä. Syynä on todennäköisesti se, että tikku esittäytyy useana USB-laitteena (CD-ROM ja massamuisti) ja käyttöjärjestelmä yrittää alustaa niitä, lukea tiedostojärjestelmää sekä käynnistää mahdollisia automaattisia skannauksia. Lisäksi unlock-kerrokseen liittyvä kommunikointi ohjainpiirin kanssa voi viivästyttää laitteen valmiiksi tulemista. Ilmiö ei viittaa suoraan tietoturvaongelmaan, vaan enemmänkin monimutkaisempaan laitearkkitehtuuriin.

Yhteenveto on selvä: Kingstonin uusi IronKey ei ole pelkkä “AES inside” -tuote, vaan toteutus, jossa data on aidosti piilossa ennen autentikointia. Se ei vielä tee tikusta korkean turvallisuusluokan ratkaisua, mutta nostaa sen selvästi perusmuistitikkujen yläpuolelle.