Saamme harva se viikko eteemme otsikoita siitä, kuinka hakkerit ovat saaneet kerralla haltuunsa satoja tuhansia rekisteritietoja huonosti suojatuista tietojärjestelmistä. On kuitenkin erilaisia menetelmiä varmistaa, että SSD-levylle tallennettu data on suojattu aina.

Saamme harva se viikko eteemme otsikoita siitä, kuinka hakkerit ovat saaneet kerralla haltuunsa satoja tuhansia rekisteritietoja huonosti suojatuista tietojärjestelmistä. On kuitenkin erilaisia menetelmiä varmistaa, että SSD-levylle tallennettu data on suojattu aina.

|

Artikkelin on kirjoittanut SMART Modular Technologiesin flash-tuotelinjan johtaja Victor Tsai. Hänellä on flash-muisteista yli 20 |

Useimmat uutisoidut hyökkäykset kohdistuvat tietoverkkojen sovelluksiin, joiden toiminnan turvallisuutta voidaan horjuttaa hyökkäyksen aikana. On kuitenkin syytä muistaa, että hakkerit kyllä käyttävät hyväkseen jokaisen keinon saadakseen haltuunsa haluamansa datan ja ovat halukkaita tutkimaan uusia väyliä päästäkseen käsiksi haluamaansa dataan. Rikollisissa aikeissa olevat saattavat pyrkiä palauttamaan dataa muistiyksiköistä, jotka on hylätty suojaamattomina päivitysten yhteydessä, tai he yksinkertaisesti yrittävät fyysisesti murtautumalla saada suoraan käsiinsä dataa toiminnassa olevasta muistiyksiköstä. Fyysiset hyökkäykset ovat kuitenkin harvinaisia pilvipalvelujen maailmassa, mutta suuntaus kohti verkon reunalla tapahtuvaa suurtehoista laskentaa on omiaan lisäämään kyberrikollisten mielenkiintoa myös fyysisiä hyökkäyksiä kohtaan.

Muutoksia tallennustekniikassa

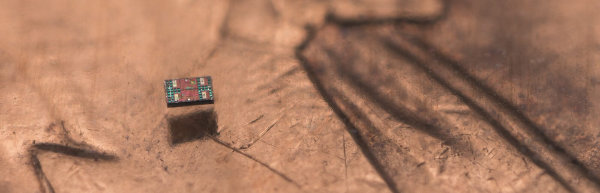

Kun järjestelmiä ajetaan pitkään miehittämättömänä olevissa tiloissa, on vaikeampaa saavuttaa saman tasoista turvaa fyysisiltä hyökkäyksiltä kuin suurissa datakeskuksissa. Reunalaskentaa eri osissa tietoverkkoa hyödyntävien käyttäjien tulee ottaa huomioon, miten eri muistiteknologioissa dataa käsitellään ja miten muutokset teknologioissa vaikuttavat siihen, mikä on mahdollista ja mikä ei.

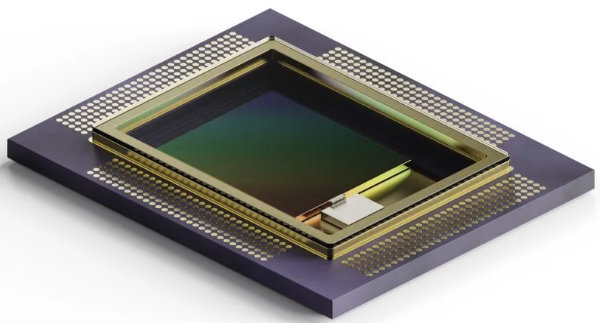

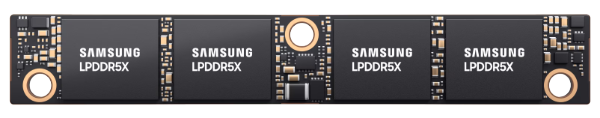

Massamuistien teknologioissa suuri muutos on esimerkiksi siirtyminen HDD-arkkitehtuureista SSD-arkkitehtuureihin, jotka perustuvat pääasiassa flash-pohjaisiin piireihin. SSD-levyjen suosio pyöriviin HDD-levyihin nähden perustuu niiden nopeuteen ja responsiivisuuteen. SSD-teknologia mahdollistaa myös tallennetun datan turvallisuuden lisäämisen. SSD:n tarjoamien datan turvaominaisuuksien täysi hyödyntäminen edellyttää muistiarkkitehtuurien hienouksien hallintaa, jotta käyttäjän tiedot saadaan suojattua mahdollisimman kattavasti.

Datan remanenssi

Erittäin suurta turvallisuutta edellyttävien HDD-muistien käyttäjien esimerkiksi puolustussektorilla tiedossa on pitkään ollut datan remanenssin johtuvat ongelmat. Kun data poistetaan käyttöjärjestelmän käskyllä, poistetut bitit itsessään voidaan usein palauttaa, koska poistokäskyllä poistetaan ainoastaan yhteys tiedostoon, josta käsin bittejä alun perin käytettiin. Hyökkääjä voi päästä kirjautumaan järjestelmään ja pyrkiä perustason tiedosto-operaatioita käyttämällä palauttamaan dataa. Tästä syystä käyttöjärjestelmät käyttävät hitaampia mutta turvallisempia datanpoistomenetelmiä, jotka kirjoittavat poistettujen alueiden tilalle uutta satunnaisdataa tai nollia.

On kuitenkin mahdollista palauttaa dataa erikoistuneilla menetelmillä myös silloin, kun poistettu data on kertaalleen päälle kirjoitettua. Tällöin kuitenkin vaaditaan usein fyysistä tunkeutumista levylle. Esimerkiksi skannaamalla levyn pintaa magneettisella mikroskoopilla voidaan havaita alkuperäisen datan jäänteitä ilmaisemalla eroja kunkin uran reunalla olevien magneettisten partikkelien sijainneissa. Ellei levyä itseään haluta tuhota, kaikkein tehokkain tapa poistaa nämä datan jäänteet on päällekirjoittaa sama levyn alue useampaan kertaan, jolloin voidaan olettaa, että alkuperäiseen dataan viittaavat jäänteet ovat hävinneet. Tämä toki hidastaa edelleen järjestelmän toimintaa.

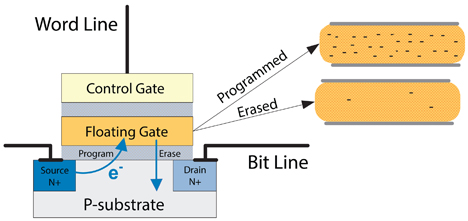

Myös SSD-levyjen flash-muisteissa datan remanenssi on mahdollista, mutta se on ominaisuuksiltaan sellaista, että se on helposti eliminoitavissa, jolloin korkeampi turvataso saavutetaan. Tämä johtuu osittain muistin tavasta tallentaa dataa ja osittain siitä, miten laiteohjelmisto on ohjelmoitu edistämään sellaisia ominaisuuksia kuin käytettävyys ja käyttöikä. Jokainen flash-muistin muistisolu on suunniteltu sieppaamaan elektroneja kelluvalla hilalla, joka sijaitsee transistorikanavan ja sen ohjaushilan välillä. Suuri kelluvalle hilalle kerääntyvä varaus aiheuttaa tilan ”nolla”. Pieni kerääntyvä varaus antaa tilan ”ykkönen”.

Dataremanenssia esiintyy enemmän juuri käyttöön otetuissa flash-muisteissa. Kelluvan hilan oksidit vetävät puoleensa kuumia varauksenkuljettajia ja ne säilyttävät varauksensa jopa pyyhkimisjaksojen jälkeen. Kuumien varauksenkuljettajien esiintymät ovat kuitenkin kumulatiivisia eivätkä ne indikoi aikaisempia ohjelmoituja arvoja kuin siinä tapauksessa, että solu on vasta muutaman kerran uudelleen kirjoitettu flash-muistin käyttöaikana, mikä on hyvin harvinaista useimmissa käyttökohteissa. Koska flash-muistisolujen toleranssi uudelleen kirjoitusjaksojen suhteen on tyypillistä HDD-muistia pienempi, kulumista tasaavat algoritmit siirtävät dataa määräajoin, kun uusia lohkoja ollaan kirjoittamassa. Näin koko muistialue tulee järjestelmällisesti käytettyä, jolloin saadaan vähennettyä dataremanenssin vaikutusta.

Toinen vaikutus on se, että siinä missä HDD:n yhteydessä isäntänä toimiva käyttöjärjestelmä tavallisesti ohjaa täysin lohkojen sijoittelua, SSD:n oma ohjausohjelmisto uudelleen siirtää dataa omia algoritmeja käyttäen. Tämä vaikeuttaa merkittävästi hakkereiden mahdollisuuksia elvyttää poistettua dataa.

Salauksen mahdollisuuksia

Vaikka datan palauttaminen flash-muistista on hankalaa, se ei kuitenkaan ole mahdotonta hyvin varustautuneelle hyökkääjälle. Onkin tärkeää tutkia, mitä turvatoimintoja SSD:hen on saatavissa, sillä monet tuotteet on suunniteltu silmällä pitäen mieluummin tuotteen edullista hintaa kuin turvallisuutta. Koska SSD-levyillä käytettävät ohjaimet ovat edistyneempiä kuin tavalliset HDD-ohjaimet, turvaominaisuuksia voidaan lisätä helposti. Jotkut valmistajat ovatkin lisänneet ominaisuuksia, jotka laajentavat suojausta koskemaan myös dataa, jonka täydellisestä poistamisesta ei ole täyttä varmuutta. Tästä on etua etenkin silloin, jos levyasema varastetaan tai siihen tunkeudutaan murtautumalla, jolloin aktiivinen data levyasemalla pysyy suojattuna.

Esimerkiksi standardinmukaisen ATA-käskykannan yksi ominaisuus on levyaseman salasanasuojaus. Tällöin levyasema lukkiutuu, kunnes oikea salasana annetaan, mutta sitä ei anneta kaikille levyasemille. Jos kyseessä on esimerkiksi SMART Rugged -sarjan SSD ja viisi salasana-arvausta on tehty, pitää järjestelmä käynnistää uudelleen ennen kuin se ottaa vastaan uusia käskyjä. Salasanasuojaus on käytössä myös toiminnan aikana, jolloin levyasema voi myös lukkiutua, kun sovellus ei sitä käytä, ja avautua vasta, kun sovellus antaa oikean salasanan.

Salasanasuojaus on arvokas suojausmekanismi tilanteissa, joissa järjestelmän fyysistä turvallisuutta ei voida taata tai jos sovellus on käytettävissä verkossa mutta se ei ole toiminnassa 24/7. Luvattoman käytön estävä suojaus osana isäntälaitetta pystyy poistamaan salasanan muistista, kun hyökkäysyritys havaitaan, jolloin hyökkääjällä ei enää ole mahdollisuutta päästä laitteeseen käsiksi. Kun toiminta halutaan palauttaa, palautusproseduuri aktivoi uudelleen salasanan.

Laitteistosalaus on toiminto, joka voidaan toteuttaa flash-ohjaimen ytimen päälle, ja sen pitäisi olla aina mukana suurta turvallisuutta edellyttävissä SSD-tuotteissa. Toimimalla levyaseman sisällä laitteistosalaus tarjoaa keinon suojata dataa isäntälaitteen käyttöjärjestelmästä riippumatta, joten se tarjoaa lisäkerroksen suojausta fyysisiä hyökkäyksiä vastaan, ja toteutuksesta riippuen myös verkosta tulevia uhkia vastaan. Levyaseman dataan on mahdollista päästä käsiksi vain antamalla oikea salausavain.

Käyttämällä riittävän pitkää salausavainta, esimerkiksi 128 tai 256 bitin AES-avaimia, raa´alla voimalla tehdyt brute force -hyökkäysyritykset salausalgoritmilla suojattua dataa vastaan vaatisivat onnistuakseen todennäköisesti tuhansia vuosia salaustekniikoiden huimasta kehityksestä johtuen. Samalla tavoin kuin salasanapääsyn yhteydessä salausavain voidaan tallentaa luotettuun moduuliin alkuperäiseen isäntäjärjestelmään ja hyväksyä pääsy siihen ainoastaan vastaanottamalla etäjärjestelmästä tai paikalliskäyttäjältä saatu aktivointikoodi. Tällainen luotettu moduuli (trusted module) voi sisältää luvattoman käytön estävä suojauksen, joka poistaa avaimen, jos järjestelmä vaarantuu. Tällöin paikallisesti tallennettu data muuttuu käyttökelvottomaksi.

Huolimatta siitä, että nämä mainitut lisäsuojaukset ovat standardisoituja, kuluttajakäytössä olevat levyasemat eivät niitä välttämättä tue. Onkin tärkeää perehtyä SSD:n tarjoamiin turvaominaisuuksiin, jotta voidaan varmistua, että sovellukselle on saatavissa riittävällä tasolla olevaa suojausta ei ainoastaan sen käyttöiän ajaksi vaan myös levyaseman kierrätyksen ajaksi. SMART Rugged -sarjan SSD:t on suunniteltu puolustusteollisuuden tiukimpien turvavaatimusten mukaisesti ja ne tukevat arkaluonteista käyttäjätietoa tallentavien sovellusten suojaustarpeita.

vuoden kokemus. Victor työskenteli aiemmin Micron Technologyssä, jolloin hän myös johti sulautettujen eMMC- ja UFS-standardien kehitystä JEDEC-organisaatiossa. Tsailla on kemian tutkinnot Stanfordista ja Berkeleystä sekä MBA-tutkinto Kalifornian yliopistosta.

vuoden kokemus. Victor työskenteli aiemmin Micron Technologyssä, jolloin hän myös johti sulautettujen eMMC- ja UFS-standardien kehitystä JEDEC-organisaatiossa. Tsailla on kemian tutkinnot Stanfordista ja Berkeleystä sekä MBA-tutkinto Kalifornian yliopistosta.