Check Point Research (CPR) on havainnut uuden version Banshee-haittaohjelmasta, joka kohdistuu MacOS-käyttäjiin ja varastaa selainkirjautumisia, kryptovaluuttalompakoita sekä muuta arkaluontoista tietoa. Banshee-haittaohjelma on pysynyt havaitsematta yli kahden kuukauden ajan, mikä korostaa sen kehittyneitä kykyjä välttää tietoturvajärjestelmien tunnistus.

Haittaohjelma käyttää salausmenetelmää, joka on kopioitu Applen omasta XProtect-järjestelmästä, ja levittää itseään kalastelusivustojen sekä väärennettyjen GitHub-arkistojen avulla. Näissä arkistoissa se esiintyy muun muassa suositun ohjelmiston, kuten Chromen ja Telegramin, nimissä.

Vaikka MacOS tunnetaan turvallisena käyttöjärjestelmänä, Banshee-haittaohjelma on osoitus siitä, että kyberrikolliset kohdistavat hyökkäyksiä yhä enemmän MacOS-laitteisiin. MacOS:n suosio – yli 100 miljoonaa käyttäjää maailmanlaajuisesti – tekee siitä houkuttelevan kohteen. Käyttäjien oletukset järjestelmän haavoittumattomuudesta voivat johtaa huolimattomuuteen tietoturvassa.

Banshee-haittaohjelman toiminta paljastaa sen monimutkaisuuden. Se kerää tietoa selaimista, kryptovaluuttalisäosista sekä kahden tekijän tunnistautumiseen (2FA) käytettävistä laajennuksista. Se myös käyttää uskottavia ponnahdusikkunoita saadakseen käyttäjän syöttämään MacOS-salasanansa.

Banshee hyödyntää tekniikoita, jotka kiertävät virustorjuntaohjelmia ja analyysityökaluja. Kaapatit tiedot lähetetään salattuna komentopalvelimille.

Vaikka Bansheen lähdekoodi vuoti marraskuussa 2024 ja sen palvelut suljettiin, haittaohjelmaa levitetään edelleen. Check Point Research kehottaa käyttäjiä ja yrityksiä ottamaan käyttöön edistyneitä tietoturvaratkaisuja ja lisäämään tietoisuutta kyberuhista.

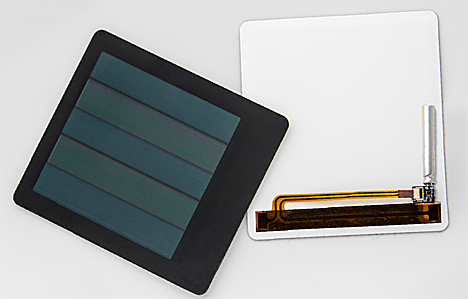

Englannissa kehitetty vallankumouksellinen kvanttitekniikkaan perustuva atomikello lupaa parantaa turvallisuutta ja tarkkuutta sotilasoperaatioissa. Puolustusministeriön salaisessa tutkimuslaitoksessa (Dstl) kehitetty kvanttitekniikkaa hyödyntävä atomikello on tarkkuudessaan täysin omaa luokkaansa.

Englannissa kehitetty vallankumouksellinen kvanttitekniikkaan perustuva atomikello lupaa parantaa turvallisuutta ja tarkkuutta sotilasoperaatioissa. Puolustusministeriön salaisessa tutkimuslaitoksessa (Dstl) kehitetty kvanttitekniikkaa hyödyntävä atomikello on tarkkuudessaan täysin omaa luokkaansa.

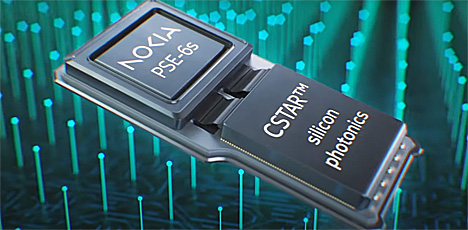

Kestävä digitaalinen infrastruktuuri on kriittinen, jotta tietoliikenneverkot voidaan tehokkaasti valjastaa tekoälyinnovaatioiden ja pilvipohjaisten palveluiden tarpeisiin. Tekoälyyn liittyvien datarikkaiden sovellusten lisääntyvä kysyntä edellyttää tietoliikenneverkkoa, joka kykenee käsittelemään suuria tietomääriä alhaisella viiveellä, kirjoittaa Orange Businessin kumppaniratkaisuista vastaava Carl Hansson.

Kestävä digitaalinen infrastruktuuri on kriittinen, jotta tietoliikenneverkot voidaan tehokkaasti valjastaa tekoälyinnovaatioiden ja pilvipohjaisten palveluiden tarpeisiin. Tekoälyyn liittyvien datarikkaiden sovellusten lisääntyvä kysyntä edellyttää tietoliikenneverkkoa, joka kykenee käsittelemään suuria tietomääriä alhaisella viiveellä, kirjoittaa Orange Businessin kumppaniratkaisuista vastaava Carl Hansson.