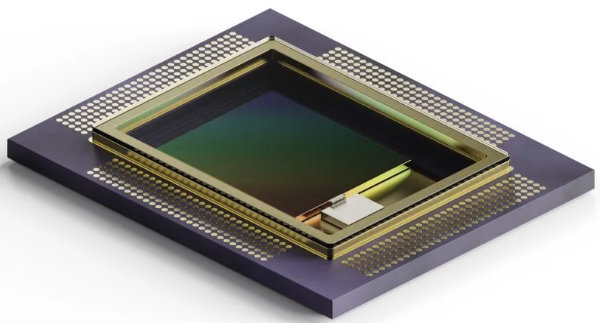

Tietoturvayritys Check Pointin tutkimusosasto löysi jokin aika sitten haavoittuvuuden taiwanilaisen Mediatekin valmistamassa älypuhelimen sirussa. Haavoittuvuus löytyi piirien audioprosessorin sisältä. Jos haavoittuvuuksia ei olisi korjattu, ne olisivat saattaneet antaa hakkerin salakuunnella Android-käyttäjää tai piilottaa laitteeseen haitallista koodia.

Tietoturvayritys Check Pointin tutkimusosasto löysi jokin aika sitten haavoittuvuuden taiwanilaisen Mediatekin valmistamassa älypuhelimen sirussa. Haavoittuvuus löytyi piirien audioprosessorin sisältä. Jos haavoittuvuuksia ei olisi korjattu, ne olisivat saattaneet antaa hakkerin salakuunnella Android-käyttäjää tai piilottaa laitteeseen haitallista koodia.

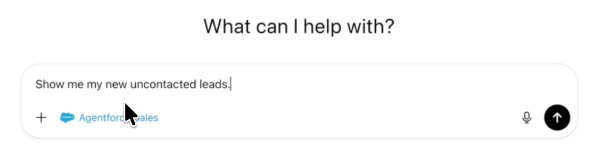

MediaTekin piirillä oli erityinen AI-prosessointiyksikön (APU) ja digitaalisen signaaliprosessori eli DSP-piiri, joka prosessoi audiodataa. Sekä APU:ssa että audio-DSP:ssä on mukautetut mikroprosessoriarkkitehtuurit, mikä tekee piiristä ainutlaatuisen ja haastavan kohteen tietoturvatutkimukselle.

CPR:n tutkijoita kiinnosti, missä määrin piirin DSP-osaa voitaisiin käyttää hyökkäysvektorina. Ensimmäistä kertaa CPR pystyi avaamaan DSP-prosessorin suunnittelun, mikä paljasti lohkosta useita tietoturvavirheitä.

Tietoturva-aukkojen hyödyntämiseksi olisi pitänyt tapahtua seuraavaa: Käyttäjä asentaa haitallisen sovelluksen Googlen Play-aupasta ja käynnistää sen. Sovellus käyttää Mediatekin omaa rajapintaa hyökätäkseen kirjastoon, jolla on lupa keskustella ääniohjaimen kanssa. Sovellus, jolla on järjestelmäoikeudet, lähettää viestejä ääniohjaimelle suorittaakseen koodin ääniprosessorin laiteohjelmistossa. Vasta tämän jälkeen sovellus pystyisi kuuntelemaan audiota.

CPR ilmoitti vastuullisesti havaintonsa Mediatekille. Löydetyt kolme haavoittuvuutta korjattiin ja julkaistiin lokakuun 2021 Mediatekin tietoturvatiedotteessa. Lisäksi erillinen audiopiirin tietoturvaongelma korjattiin lokakuussa, ja se julkaistaan joulukuun 2021 Mediatekin tietoturvatiedotteessa.

Mediatekin mukaan ei ole todisteita siitä, että haavoittuvuuksia hyödynnettäisiin tällä hetkellä. Yhtiö suosittee käyttäjiä päivittämään laitteensa sitä mukaa, kun korjaustiedostoja tulee saataville, ja asentamaan sovelluksia vain luotettavista paikoista, kuten Google Play Kaupasta.