IoT-solmujen uhattu tietoturva huolestuttaa järjestelmien suunnittelijoita. Haavoittuvuuksia on löydetty jatkuvasti. Turvasovelluksiin erityisesti tarkoitetun mikro-ohjaimen avulla koko järjestelmän kattava tietoturva voidaan kuitenkin ottaa käyttöön helposti ja nopeasti. Uudet turva-MCU-piirit yksinkertaistavat suojauksen toteutusta, loiventavat oppimiskäyriä ja alentavat kustannuksia.

IoT-solmujen uhattu tietoturva huolestuttaa järjestelmien suunnittelijoita. Haavoittuvuuksia on löydetty jatkuvasti. Turvasovelluksiin erityisesti tarkoitetun mikro-ohjaimen avulla koko järjestelmän kattava tietoturva voidaan kuitenkin ottaa käyttöön helposti ja nopeasti. Uudet turva-MCU-piirit yksinkertaistavat suojauksen toteutusta, loiventavat oppimiskäyriä ja alentavat kustannuksia.

|

Artikkelin kirjoittaja Ramanuja Konreddy vastaa Microchipin 32-bittisten mikro-ohjainten tietoturvaominaisuuksien määrittelystä, kehittämisestä ja teknisestä markkinoinnista. |

Esineiden internet IoT yhdistää niukasti virtaa kuluttavan datankäsittelyn ja tehokkaan liitettävyyden, mutta nyt kehityksessä on tultuvalintatilanteeseen. Yhtäältä laiteverkon muodostavien IoT-solmujen luvataan tuovan edullisia muutoksia autotehtaisiin, teollisuuteen, älykkäisiin koteihin, lääketieteellisiin sovelluksiin ja moniin muihin kohteisiin.

Toisaalta jatkuva uutisointi tietoturvaloukkauksista, aina haittaohjelmien injektoinnista ja hajautetuista palvelunestohyökkäyksistä (DDoS) akuntyhjennyshyökkäyksiin asti, voi vaarantaa IoT-konseptin tarjoamat lupaukset. Siksi ei ole yllättävää, että verkon reunoille sijoitettujen IoT-solmulaitteiden haavoittuvuuksista on tullut suuri huolenaihe IoT-järjestelmien kehittäjille.

Hakkerit kohdistavat yhä enemmän hyökkäyksiä suojaamattomia IoT-solmuja kohtaan. Tätä kuvaa hyvin esimerkkitapaus, jossa hakkerit pystyivät hyödyntämään pelikasinon tiloissa olevaan akvaarioon sijoitettua lämpöanturia ja pääsivät näin käsiksi kasinon tietokantaan ja sitä kautta ylimmän tason uhkapelurien tietoihin.

Tämä osoittaa myös sen, että erilaisten kotijärjestelmien ja koko rakennusautomaation perusta saattaa tulla uhatuksi esimerkiksi termostaattien, jäähdytyslaitteiden ja LVI-järjestelmien haavoittuvuuksien vuoksi. Ja että pankit ja kauppaliikkeet voivat olla helposti haavoittuvia tietoverkkoihin kytkettyjen mutta kehnosti suojattujen valvontakameroiden vuoksi.

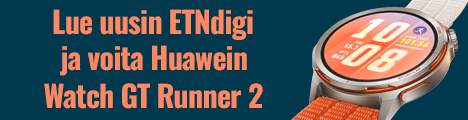

Kuva 1. Kaavioesitys IoT-solmuihin kohdistuvista fyysisistä ja etäyhteyksin toimivista tietoturvauhkista sekä niitä vastaan kehitetyistä vastatoimista, jotka voidaan sulauttaa järjestelmiin hyökkäysten torjumiseksi.

Tässä kohtaa on syytä mainita, että vaikka perinteisiä tietoturvakäytäntöjä noudatetaan palvelin- ja yhdyskäytävätasolla, hyvin alhainen virrankulutus ja solmulaitteiden pieni fyysinen koko ovat rajoittavia tekijöitä, kun vahvaa tietoturvaa halutaan lisätä IoT-solmulaitteiden rakenteisiin. Lisäksi tietoturvasovellusten kehittäminen voi lisätä merkittävästi järjestelmän yleiskuluja suunnitteluajan venyessä ja kehityskustannusten noustessa.

Seuraavassa selvitetään, miten IoT-järjestelmien kehittäjät voivat välttää erilaisia tietoturva-aukkoja ja samalla säilyttää hyvin alhaisen virrankulutuksen. Samalla esitellään tietoturvaratkaisu, joka voidaan ottaa käyttöön jo suunnittelusyklin varhaisessa vaiheessa. Lopuksi esitellään, kuinka turvaominaisuuksilla varustettuja edullisia mikro-ohjaimia (MCU) voidaan hyödyntää osana turvaratkaisua kattavan tietoturvan toteuttamiseksi entistä helpommin.

IoT-solmujen turvanäkökohtia

Vankan IoT-solmurakenteen tulisi varmistaa järjestelmän tietoturva nettihyökkäyksiä, haittaohjelmia ja fyysisiä hyökkäyksiä vastaan. Nettihyökkäysten tai MITM-hyökkäysten (man-in-the-middle) estämiseksi yleinen toimintatapa on käyttää salausmoduulia, joka hoitaa salaamisen, salauksen purkamisen ja autentikoinnin.

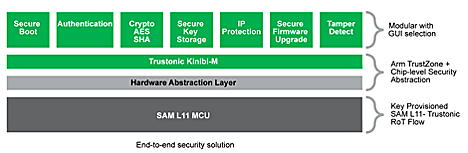

Arm TrustZone -tekniikalla voidaan rajoittaa pääsyä tiettyihin muisteihin, oheislaitteisiin ja I/O-komponentteihin. Se jakaa mikro-ohjaimen lohkot luotettaviin ja epäluotettaviin vyöhykkeisiin sekä eristää arkaluonteisen datan ei-kriittisistä tiedoista. Suojattu käynnistys varmistaa, että mikro-ohjain käynnistyy tunnetussa virheettömässä tilassa. Ja kun se on toteutettu Arm TrustZone -tekniikan kera, tarjolla on ympäristö, joka kykenee torjumaan haittaohjelmia.

IoT-solmun fyysistä turvallisuutta voidaan parantaa piirilevytasolla ottamalla käyttöön erityiset piirinastat, jotka varmistavat suojauksen kaikenlaista peukalointia vastaan. Suojausnastat voidaan ohjelmoida reagoimaan piirilevyn tai laitekotelon peukalointiyrityksiin eri tavoin, esimerkiksi pyyhkimään salaiseksi luokiteltuja tietoja välittömästi muisteista.

On tärkeää, että suojaus peukalointia vastaan ulotetaan myös sirutasolle . Näin voidaan varmistaa suojaus myös piirien kloonaamista ja IP-omaisuuden varastamista vastaan.

Näiden näkökohtien lisäksi on välttämätöntä luoda luotettavuudelle rautapohjainen juuritason rakenne. Tämä voidaan toteuttaa käyttäen tietoturvattua käynnistystä ja sitä voidaan edelleen parantaa suojatulla salausavainten toimitusmekanismilla.

IoT-solmuja suunnittelevien on löydettävä tasapaino alhaisen virrankulutuksen ja turvallisuuden välillä. Nykyaikaiset sovellukset vaativat hyvin vähäistä virrankulutusta ja silti erittäin turvallista rakennetta vaarantamatta suorituskykyä sekä lisäämättä suunnitteluaikaa ja -kustannuksia.

Paristoilla toimivien IoT-solmulaitteiden virrankulutus on ratkaisevan tärkeä asia. Siihen taas vaaditaan mikro-ohjaimia, jotka voivat merkittävästi alentaa järjestelmän tehonkulutusta ja parantaa samalla sovelluksen vahvaa tietoturvaa.

Lisäksi edulliset IoT-solmurakenteet vaativat suhteellisen yksinkertaisen mekanismin tietoturvan toteuttamiseksi. Eli mekanismin, joka hyödyntää tiivistetyssä muodossa pelkistettyjä tietoturvaominaisuuksia, joiden ansiosta voidaan välttää liiallinen monimutkaisuus, jyrkät oppimiskäyrät ja kasvavat yleiskustannukset.

Sulautettu tietoturva helposti

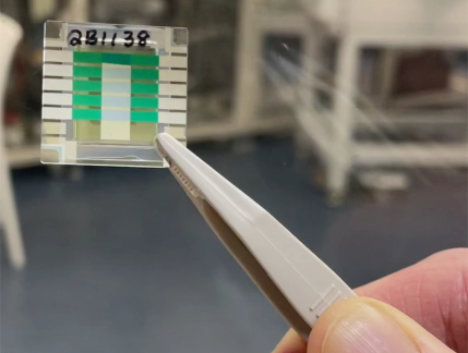

Hyvä esimerkki suojausominaisuuksien käyttöönottoa helpottavasta mikro-ohjaimesta on Microchipin kehittämä SAM L11, jonka turvaominaisuudet on sulautettu syvälle piirakenteisiin jo sirun suunnitteluvaiheessa. Piiri toimii 32 MHz taajuudella ja sen muistikokoonpano voi sisältää enimmillään 64 kilotavua flash-muistia ja 16 kilotavua SRAM-muistia.

Seuraavassa tarkastellaan lähemmin SAM L11 -piirin neljää keskeistä turvaelementtiä sen havainnollistamiseksi, mitä kehittäjien tulisi tavoitella mikro-ohjainten tietoturvan toteuttamisessa jo suunnittelun varhaisessa vaiheessa.

- Muuttamaton turvakäynnistys

SAM L11 -piiri sisältää Boot ROM -lohkon, jonka avulla voidaan toteuttaa turvakäynnistys, jota ei voi muuttaa. Sirulla on myös CRYA-salauskiihdytin (Crypto Accelerator), joka nopeuttaa AES-, SHA- ja GCM-algoritmien laskentaa salaamisen, salauksen purkamisen ja autentikoinnin aikana. Mukana on myös NIST-yhteensopiva TRNG-lohko satunnaislukujen generointia varten. - Luotettava suoritusympäristö

ARM TrustZone -tekniikka antaa mahdollisuuden luoda suojattu vyöhyke SAM L11 -piirin sisään. Tämä yhdessä muuttamattoman turvakäynnistyksen kanssa tarjoaa luotettavan TEE-suoritusympäristön (Trusted Execution Environment), joka torjuu haittaohjelmia tehokkaasti. TEE antaa IoT-solmuille mahdollisuuden tehdä korjaustoimia aina, kun ne kohtaavat haittaohjelmia. Turvaympäristön ansiosta voidaan välttää kriittisten toimintojen seisokkeja ja parantaa merkittävästi IoT-solmujen luotettavuutta. - Suojattu avainsäilö

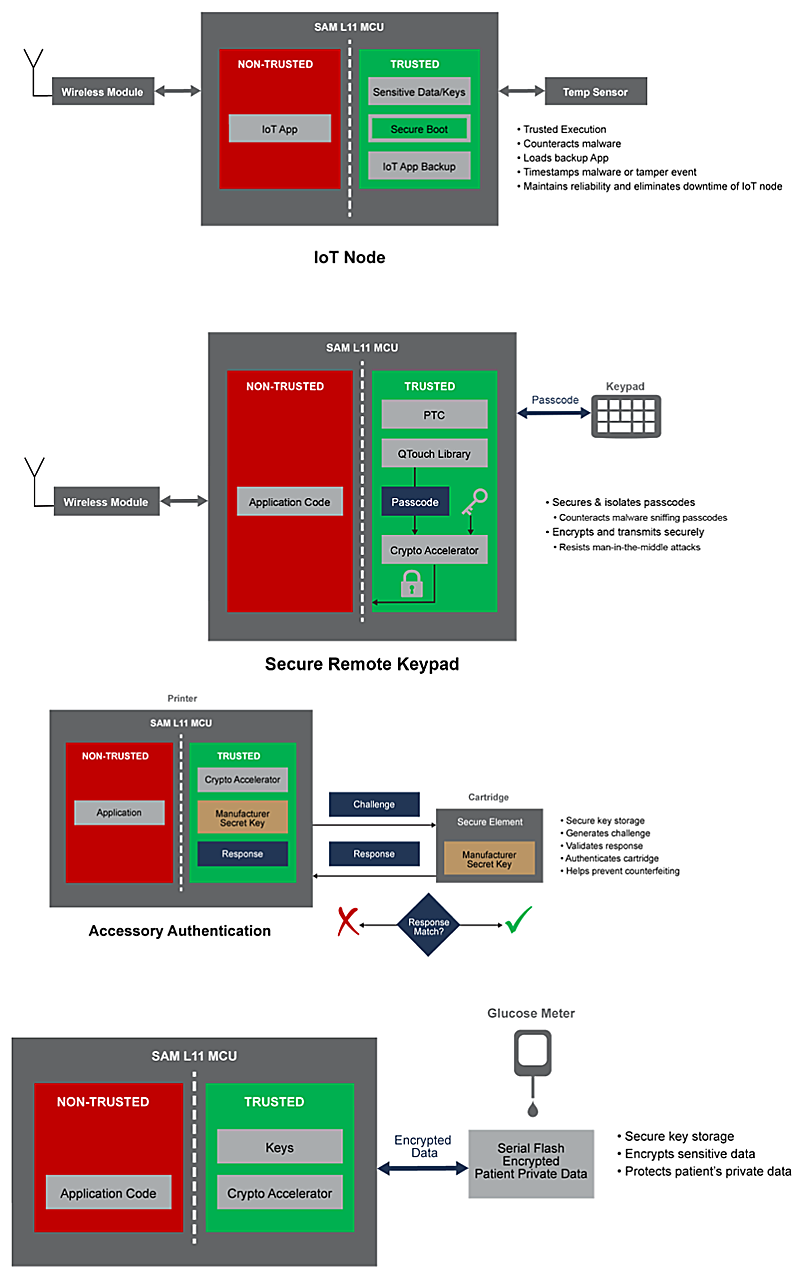

Piirilevytason peukaloinnilta suojaavien piirinastojen lisäksi SAM L11 -piirissä on varattu 256 RAM-tavun kokoinen muistialue aktiiviseksi suojaksi, jonka avulla voidaan torjua sirutason mikrotutkintaa ja datan jäännösten esiin kaivelua. Näin voidaan parantaa lyhytaikaisten salausavainten turvallista säilytystä.

Piirillä on myös erityinen kahden kilotavun flash-muistilohko, jonka sisältö voidaan salakirjoittaa pysyvien salausavainten, sertifikaattien ja muiden arkaluonteisten tietojen säilyttämiseksi. Piirin turvattu avainsäilö suojaa järjestelmää ohjelmisto- ja verkkohyökkäyksiltä sekä antaa kehittäjille mahdollisuuden pyyhkiä kaikki arkaluonteiset tiedot, mikäli peukalointiyrityksiä havaitaan. - Kattava turvaratkaisu

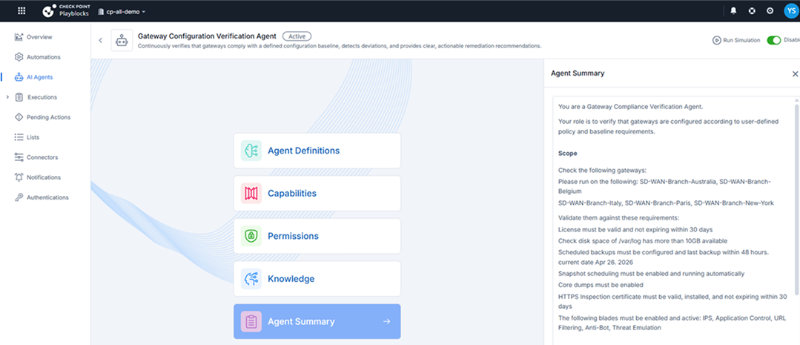

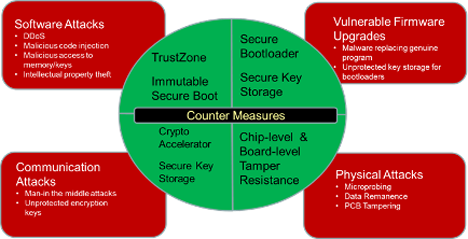

SAM L11 -piirin tukemiseksi Microchip on kehittänyt kokonaisvaltaisen tietoturvaratkaisun (Comprehensive Security Solution Framework), joka tarjoaa turvaa järjestelmän päästä päähän. Turvaratkaisu kattaa salausavainten toimittamisen turvallisessa tuotantoprosessissa piisirujen valmistusvaiheessa sekä turvamoduulien toteuttamisen sovelluskehityksen aikana ja laiteohjelmistojen etäpäivitykset milloin tahansa tuotteen elinkaaren aikana.

Ratkaisu sisältää Trustonicin kehittämän Kinibi-M -turvaohjelmiston, joka tiivistää solmulaitteen pelkistettyjen suojausominaisuuksien yksityiskohdat. Se tarjoaa myös modulaarisen GUI-käyttöliittymän, jonka avulla suunnittelijat voivat valita sopivimman turvamoduulin omalle sovellukselleen. Hyvä esimerkki on käynnistyslatausohjelma, jota käytetään laiteohjelmistojen päivitysten turvaamiseen. Sulautettuja järjestelmiä suunnittelevien ei tarvitse tässä vaiheessa käydä läpi datalehtien satoja sivuja löytääkseen oikean tavan luoda turvallinen käynnistyslataus.

Turvaratkaisu on määritelty perusteellisesti ja se tarjoaa kehittäjille moduulin, jonka avulla turvallinen käynnistysohjelma voidaan ottaa nopeasti käyttöön sovelluksessa. Se myös vähentää sulautetun tietoturvatekniikan koulutustarvetta sekä lyhentää järjestelmän kehitysaikaa ja alentaa kustannuksia merkittävästi.

Syvälle SAM L11 -piirin rakenteisiin sulautetut tietoturvaominaisuudet auttavat suunnittelijoita toteuttamaan salausavainten toimittamisen Microchipin turvatussa tuotantolaitoksessa käyttämällä Trustonicin kehittämää RoT-vuorakennetta (Root of Trust).

Kuvassa 2 nähdään turvaratkaisuun kuuluvat moduulit, jotka yksinkertaistavat tietoturvan toteuttamista.

Kuva 2. Järjestelmän päästä päähän kattava tietoturvaratkaisu.

Koko järjestelmän kattava turvaratkaisu auttaa tietoturvakysymyksiin aiemmin perehtymättömiä sulautettujen järjestelmien kehittäjiä välttämään jyrkkiä oppimiskäyriä ja kasvavia yleiskustannuksia. Suunnittelijat voivat helposti ja nopeasti toteuttaa järjestelmälleen vankan tietoturvan monenlaisissa sovelluksissa, kuten seuraavista kuvista nähdään.

Piirin hyödyntämä picoPower-tekniikka varmistaa alhaisen virrankulutuksen sekä aktiivi- että lepotilassa. Sen ansiosta piiri yltää alan parhaisiin ULPMark-testituloksiin, jotka EEMBC-organisaatio on vahvistanut. Piiri tarjoaa myös useita erilaisia tehonsäästötiloja ja niukkatehoisia tekniikoita tuodakseen suunnittelijoille joustavuutta, jonka ansiosta voidaan helposti toteuttaa järjestelmän turvallisuus vaarantamatta niukkavirtaista toimintaa.

Uusi sukupolvi tuo ratkaisun

Erilaisten IoT-solmulaitteiden liittäminen verkon reunoille on edennyt selvästi nopeammin kuin laitteiden vahvan tietoturvan käyttöönotto. Yhtenä syynä tähän on se, että turvaominaisuuksia on monessa tapauksessa alettu vasta jälkikäteen lisätä sulautettuihin sovelluksiin.

Toinen vaikuttava tekijä on se, ettei markkinoilla ole aiemmin ollut kovin monia mikro-ohjaimia, jotka pystyvät tarjoamaan vahvan tietoturvan 64 kilotavun kokoisten tai jopa pienempien flash-lohkojen avulla, joita on pakko käyttää IoT-solmujen asettamien kustannusrajoitusten vuoksi.

Vaikka sulautettuihin järjestelmiin jääneet tietoturva-aukot ovat avanneet hakkereille uusia hyökkäysteitä, mikro-ohjainten uusi sukupolvi tarjoaa IoT-solmulaitteiden kehittäjille helpon tavan konfiguroida ja ottaa käyttöön koko järjestelmän kattavat suojausominaisuudet nopeasti ja tehokkaasti. Nämä uudet turva-MCU-piirit yksinkertaistavat tietoturvan toteutusta ja loiventavat oppimiskäyriä sekä alentavat yleiskustannuksia.

Lisätietoja

SAM L11 Xplained Pro Evaluation Kit

SAM L11 Microcontroller Family