F-Securen konsultit ovat havainneet useita virheitä suositussa langattomassa Clickshare-esitysjärjestelmässä. Osa näistä virheistä on hyödynnettävissä alle minuutissa. Hyökkääjät voivat siepata ja käsitellä tietoja esityksen aikana, varastaa salasanoja ja muita luottamuksellisia tietoja, asentaa takaportteja sekä muita haittaohjelmia. Barcon langaton ClickShare-esitysjärjestelmä on yhteistyökäyttöön tarkoitettu työkalu, jolla voi esittää sisältöä useista eri laitteista. ClickShare on erityisen suosittu yrityskäytössä.

F-Securen konsultit ovat havainneet useita virheitä suositussa langattomassa Clickshare-esitysjärjestelmässä. Osa näistä virheistä on hyödynnettävissä alle minuutissa. Hyökkääjät voivat siepata ja käsitellä tietoja esityksen aikana, varastaa salasanoja ja muita luottamuksellisia tietoja, asentaa takaportteja sekä muita haittaohjelmia. Barcon langaton ClickShare-esitysjärjestelmä on yhteistyökäyttöön tarkoitettu työkalu, jolla voi esittää sisältöä useista eri laitteista. ClickShare on erityisen suosittu yrityskäytössä.

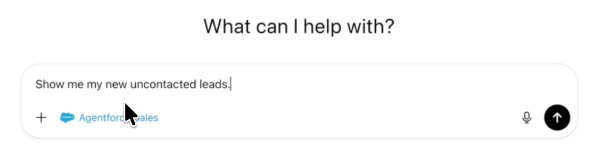

Järjestelmässä Clickshare-keskuksyksikkö liitetään kiinteästi näyttöön. Esityksiin mukaan tulevat läppärit liitetään järjestelmään USB-mokkulan välityksellä, tabletit ja älypuhelimet wifin yli. Kerrallaan näytöllä voi olla neljän koneen ruutu esillä.

Laitteistotietoturvaan erikoistunut F-Securen konsultti Dmitry Janushkevich toteaa, että käyttäjäystävällisten työkalujen suosio tekee niistä erityisen houkuttelevia hyökkäysten kohteita. Hänen tiiminsä perehtyi asiaan juuri tästä syystä.

- Nämä laitteet ovat niin käytännöllisiä ja helppokäyttöisiä, ettei niiden luotettavuutta osata epäillä. Järjestelmien helppokäyttöisyyden taustalla on kuitenkin erittäin monimutkaisia sisäisiä rakenteita, mikä tuo haasteita tietoturvalle. Jatkuvassa käytössä olevat ja käyttäjissään luottamusta herättävät työkalut ovat hyökkääjien lempikohteita. Päätimme tutustua heikkoihin kohtiin tarkemmin nimenomaan laitteiden suuren suosion vuoksi, Janushkevich kertoo.

Janushkevich ja hänen kollegansa tutkivat ClickShare-järjestelmää useiden kuukausien ajan aina silloin tällöin Red Team -arvioinneissa. He havaitsivat järjestelmässä useita hyödynnettävissä olevia virheitä, joista 10 sai CVE (Common Vulnerabilities and Exposures) -määrityksen. Ongelmat mahdollistavat useita erilaisia hyökkäyksiä. Näitä ovat esimerkiksi järjestelmässä jaettujen tietojen sieppaaminen, salasanojen varastaminen sekä takaporttien ja muiden haittaohjelmien asentamisen käyttäjien tietokoneisiin.

Virheiden hyödyntäminen edellyttää laitteen fyysistä käyttöä, mutta joitakin heikkouksia voidaan hyödyntää myös etänä, jos laitetta käytetään oletusasetuksilla. Joidenkin heikkouksien hyödyntäminen onnistuu alle minuutissa. Näin esimerkiksi siivoojana esiintyvä henkilö voi päästä käsittelemään laitetta, Janushkevich toteaa.

— Ensisijainen pyrkimys testeissämme oli lisätä takaportteja, jotta voisimme haitata esittäjien toimintaa ja varastaa tietoja niitä esitettäessä. Vaikka sisään murtautuminen olikin vaikeaa, läpäisyn jälkeen löysimme useita ongelmia, joiden hyödyntäminen oli helppoa järjestelmän tultua tutuksi. Jos järjestelmää käytetään luottamuksellisten tietojen esittämiseen, mihin useat suuryritykset sitä nimenomaan käyttävät, riskit on syytä arvioida tarkkaan, Janushkevich kertoo.

F-Secure Consulting ilmoitti tutkimustulokset Barcolle lokakuussa. Koska ongelmat liittyvät usein laitteistokomponentteihin, niiden korjaaminen ei ole kovin todennäköistä.