Tietoturvayhtiö Check Pointin tutkijat havaitsivat toukokuussa Microsoftin Windows DNS -palvelimilla haavoittuvuuden, jolle Microsoft on antanut korkeimman mahdollisen riskiluokituksen. Microsoft julkaisi eilen päivityksen, joka paikkaa palvelinten tietoturva-aukon. Päivitys vaatii toimia useimmissa yrityksissä ja organisaatioissa.

Check Point on antanut haavoittuvuudelle nimen SigRed. Sen kautta on mahdollista päästä käsiksi yrityksen tai organisaation koko IT-järjestelmään. Tietoturvariski koskee kaikkia Windows-käyttöjärjestelmiä vuoden 2003 versiosta lähtien.

DNS-palvelu eli nimipalvelu (Domain Name System) on yksi internetin kulmakivistä, jota ilman verkkoa ei ole mahdollista käyttää. Se on ”internetin puhelinluettelo”, joka kääntää kirjaimin ilmaistut osoitteet IP-osoitteeksi, jonka perusteella tietokoneet pystyvät toimimaan. Useimmat yritykset ja organisaatiot käyttävät Microsoftin nimipalvelua riippumatta siitä, millainen IT-ympäristö niillä muuten on.

Check Point ilmoitti löydöksestään Microsoftille 19. toukokuuta. Microsoft tunnusti haavoittuvuuden ja julkaisi sitä koskevan paikan (CVE-2020-1350) tiistaipäivityksensä yhteydessä 14.7.2020.

Check Point suosittelee, että Windows-käyttöjärjestelmää hyödyntävät yritykset ja organisaatiot päivittävät DNS-palvelimensa välittömästi estääkseen haavoittuvuuden hyväksikäytön. Check Pointilla ei tiedetä, onko haavoittuvuutta hyödynnetty. Sitä pidetään kuitenkin todennäköisenä, koska Check Pointin tutkija löysi helposti parikin tapaa hyödyntää haavoittuvuutta. Joku muu on mainiosti voinut löytää samat reitit. Bugi on 17 vuotta vanha.

- Tapaus osoittaa, että löytämistä odottavia haavoittuvuuksia on edelleen olemassa. Annoimme haavoittuvuudelle nimen SigRed ja uskomme, että sen paikkaamisen tulisi nyt olla IT-väen työlistalla päällimmäisenä. Tämä ei ole mikä tahansa haavoittuvuus, tähdentää Check Pointin Suomen maajohtaja Sampo Vehkaoja.

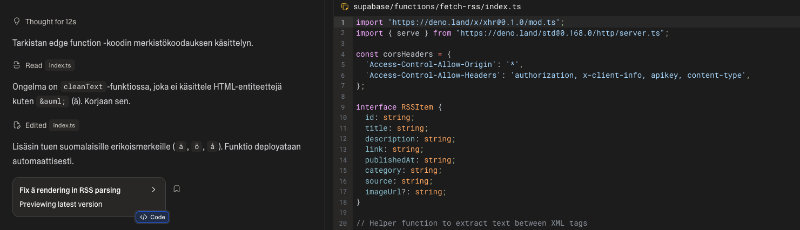

Check Point antaa it-ammattilaiselle myös ohjeet, miten paikata SigRed-aukko.

- Ota Microsoftin tarjoama päivitys käyttöön

- Suojaa organisaatiosi IT-järjestelmä nykyaikaisella tietoturvaratkaisulla

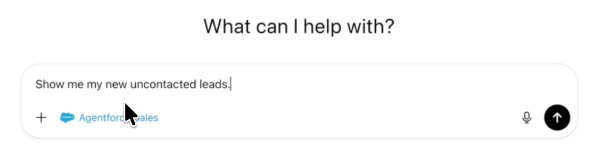

- Käytä hyökkäyksen torjumiseksi tätä CMD-komentoa:

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DNS\Parameters" /v "TcpReceivePacketSize" /t REG_DWORD /d 0xFF00 /f net stop DNS && net start DNS