Kyberturvallisuusratkaisujen toimittaja F-Secure on julkaissut raportin, joka avaa kryptovaluutta-alalla toimivaan organisaatioon kohdistunutta hyökkäystä. Toiminnan takana on äärimmäisen taitava ja taloudellisia hyötyjä tavoitteleva Lazarus-ryhmä (tunnetaan myös nimellä APT38), jolla on tiettävästi yhteisiä intressejä Pohjois-Korean kanssa.

Kyberturvallisuusratkaisujen toimittaja F-Secure on julkaissut raportin, joka avaa kryptovaluutta-alalla toimivaan organisaatioon kohdistunutta hyökkäystä. Toiminnan takana on äärimmäisen taitava ja taloudellisia hyötyjä tavoitteleva Lazarus-ryhmä (tunnetaan myös nimellä APT38), jolla on tiettävästi yhteisiä intressejä Pohjois-Korean kanssa.

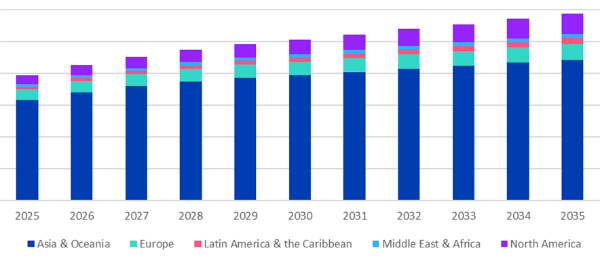

Hyökkäyksestä saatujen todisteiden ja aiemman tutkimustyön perusteella raportissa todetaan tapauksen olleen osa Lazarus-ryhmän kampanjaa, joka on kohdistettu muun muassa Yhdysvalloissa, Iso-Britanniassa, Alankomaissa, Saksassa, Singaporessa ja Japanissa toimiviin kryptovaluutta-alan organisaatioihin.

Raportissa on analysoitu näytteitä, lokeja ja muita teknisiä jälkiä, joita F-Secure keräsi kryptovaluutta-alalla toimivan organisaation tapaustutkimuksen yhteydessä. Raportin mukaan hyökkäyksessä käytetyt haittaohjelmat olivat lähes samoja kuin Lazarus-ryhmän aiemmin käyttämät työkalut.

Raportissa on eritelty hyökkäyksessä käytetyt menetelmät, kuten joidenkin palveluiden hyödyntäminen kohdennetussa tietojen kalastelussa. Tässä tapauksessa käytettiin LinkedIniä, jossa kohteelle lähetettiin hänen profiilinsa mukaan räätälöity työtarjous. F-Securen Matt Lawrence (Director of Detection and Response) kertoo, että tutkimus muodostaa vakaan pohjan raporttiin laaditulle tietoturvaohjeistukselle.

- Keräsimme tutkimukseemme tietoa eri yksiköiltämme. Tutkimuksessa ilmeni selvästi, että hyökkäys oli piirteiltään hyvin samankaltainen kuin Lazarus-ryhmän tavanomainen toiminta. Tämä sai meidät tarpeeksi vakuuttuneeksi siitä, että asialla on kyseinen organisaatio. Todisteista ilmenee myös, että kyseinen hyökkäys oli osa jatkuvaa kampanjaa, joka kohdistuu organisaatioihin yli kymmenessä maassa.

Lawrencen mukaan raportti toimii hyvänä työkaluna yrityksille tutustua itse tapaukseen, hyökkääjän käyttämiin menetelmiin ja yleisesti Lazarus-ryhmään. Informaation avulla yritykset voivat itse suojautua tulevilta hyökkäyksiltä.

Lazaruksen hyökkäyksestä kerättyjen phishing-viestien perusteella F-Securen tutkijat pystyivät yhdistämään tapauksen laajempaan jatkuvaan kampanjaan, joka on ollut todistettavasti käynnissä ainakin tammikuusta 2018 lähtien. Raportin mukaan samankaltaisia tunnusmerkkejä on havaittu hyökkäyksissä ainakin 14 maassa: Yhdysvalloissa, Kiinassa, Iso-Britanniassa, Kanadassa, Saksassa, Venäjällä, Etelä-Koreassa, Argentiinassa, Singaporessa, Hongkongissa, Alankomaissa, Virossa, Japanissa ja Filippiineillä.

Lazarus-ryhmä teki kaikkensa kiertääkseen kohdeorganisaation puolustuksen: se muun muassa poisti virustorjuntaohjelmiston käytöstä altistuneissa isäntäkoneissa ja tuhosi käyttämiensä työkalujen jälkiä. Raportissa kuvataan hyökkäystä hienostuneeksi, mutta samalla kuitenkin todetaan, että Lazaruksen yritykset piilottaa jälkensä eivät olleet riittäviä estämään F-Securea löytämästä niitä.

Lazarus Group Campaign Targeting the Cryptocurrency Vertical ‑raportin voi ladata F-Secure Labsin sivuilta.