Koneyhteyksissä ja älypuhelimissa yleistyvä SIM-kortin korvaava eSIM tuo uusia haasteita laitteiden testaukseen. Anritsun verkkoanalysaattoriin ja Comprionin hallintaohjelmistoon perustuva testausmenetelmä tarjoaa tehokkaan ratkaisun eSIM-piiriä hyödyntävien laitteiden testaukseen.

Koneyhteyksissä ja älypuhelimissa yleistyvä SIM-kortin korvaava eSIM tuo uusia haasteita laitteiden testaukseen. Anritsun verkkoanalysaattoriin ja Comprionin hallintaohjelmistoon perustuva testausmenetelmä tarjoaa tehokkaan ratkaisun eSIM-piiriä hyödyntävien laitteiden testaukseen.

|

Artikkelin kirjoittaja Francois Ortolan johtaa Anritsu-yhtiössä langattomien järjestelmien testauslaitteita kehittävää asiantuntijaryhmää. |

Viime vuosina puhelinten ja muiden viestintälaitteiden valmistajille on ollut tarjolle uudentyyppinen sulautettu SIM-kortti eli eSIM. Kyseessä on pohjimmiltaan piirilevylle juotettava UICC-mikropiiri (Universal Integrated Circuit Card), jota käyttäjä ei itse voi poistaa laitteesta.

Sulautetun eSIM-piirin käyttöönottoa on vauhdittanut lähinnä kaksi eri sovellusnäkökohtaa: puettavan elektroniikan kuten älykellojen tarve yhä pienempiin ja vesitiiviisiin ratkaisuihin sekä ajoneuvoihin liitettävät vankkarakenteiset viestintämoduulit, joiden on oltava jatkuvasti yhteydessä nettiin. Myös älypuhelinten ja tablettien valmistajat ovat viime aikoina alkaneet ottaa eSIM-tekniikkaa käyttöön.

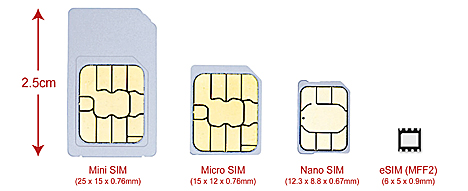

Kuva 1. SIM-kortin kehitysvaiheet.

Kuka hallitsee etäohjausta?

Käyttäjä ei voi itse vaihtaa eSIM-piiriä, sillä se ei ole irrotettavissa. Siksi GSMA-järjestö on määritellyt erityisen RSP-mekanismin (Remote SIM Provisioning), jonka avulla nettiliittymän operaattorin voi vaihtaa. Sen avulla voidaan myös kortille tallennettuja profiileja muokata erilaisin toiminnoin: lataus, käytön sallinta, käytön esto, muokkaus jne.

RSP-mekanismi erittelee kaksi erityyppistä laitetta, minkä perusteella määritetään, ketkä voivat hallita eSIM-piiriä:

- Koneyhteyksiin tarkoitettu M2M-laite, jota palveluntarjoaja voi hallita netin kautta. Tässä tapauksessa palveluntarjoaja voi olla eSIM-piirin valmistaja, operaattori tai laitteen valmistaja.

- Kuluttajille tarkoitettu laite, johon kukin loppukäyttäjä voi itse päivittää SIM-piirin tietoja esimerkiksi tilaajasopimukseen liittyen.

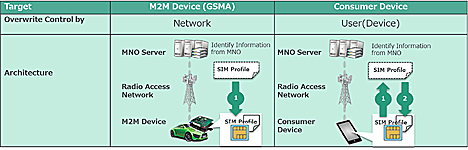

Kuva 2. Pelkistetty kaavio etähallittavan eSIM-piirin mahdollistamista laitetyypeistä.

Vaikka piirilevylle juotettu eSIM-piiri onkin RSP-tekniikan pääasiallinen käyttömuoto, mekanismia voidaan käyttää myös irrotettaville UICC eSIM-piireille, joissa on mukana RSP-sovelma.

Kuvassa 2 nähdään pelkistettynä M2M-laitearkkitehtuuri, jossa operaattori hallitsee laitetta. Tämä tarkoittaa, että operaattori hallitsee SIM-profiilia UICC-piirissä ja on myös ainoa, joka voi muuttaa laitteistossa olevia tietoja. Tämä tarjoaa mahdollisimman korkeatasoisen tietoturvan, koska verkkoa hallitsee täysin matkapuhelinoperaattori (MNO), joka voi tuoda erityisiä palveluja tiettyyn laitteistoon.

Tämä malli pätee autonvalmistajiin, jotka tekevät sopimuksia operaattorien kanssa varmistaakseen optimaalisen laatutason pilvipalvelujensa yhteyksille. Suuren yleisön kannalta tämän arkkitehtuurin käyttö voidaan kuitenkin nähdä myös operaattorien yliaggressiivisen myyntistrategian jatkeena, jonka seurauksena kuluttaja joutuu vahvasti sidotuksi vain yhden operaattorin palveluihin.

Toisen laitearkkitehtuurin muodostaa ’kuluttajalaite’. Siinä laitteen käyttäjä voi halutessaan itse muuttaa profiilia. Tätä arkkitehtuuria suosivat ne laitteiden ja ohjelmistojen valmistajat, jotka tarjoavat vaihtoehtoisia ratkaisuja netinkäytölle, koska ne voivat silloin saada myös osan tuloista. Kun käyttäjä on valinnut oman käyttötapansa, operaattori ottaa profiilin hallintaansa.

Vahva tietoturva eSIM-sertifikaatilla

Tekniikka antaa mahdollisuuden muuttaa etäyhteyksien kautta eSIM-piirin parametreja, mikä synnyttää ilmeisiä huolenaiheita tietoturvan tasosta. RSP M2M -arkkitehtuuri on kuitenkin suunniteltu vahvaa tietoturvaa ajatellen. GSMA-viranomaisen myöntämiin sertifikaatteihin tukeutumalla koko ketjun jokainen toimija voidaan varmistaa ja näin taata, ettei reaalimaailman järjestelmissä synny tietoturvan loukkauksia.

Testausprofiilin määritys

Koska tietoturva on ehdoton edellytys RSP-arkkitehtuurissa, M2M-laite ei voi saada nettiyhteyttä, ellei sitä muodosteta GSMA:n varmentaman operaattorin hallinnoiman verkon kautta.

Tämä arkkitehtuuri tuo siten haasteita laitteiden testaukseen, koska teollisuudessa luotetaan ’kylmiin’ virtuaalisiin operaattoreihin yhteyksien muodostamiseksi testauslaitteisiin ja lisäksi käytetään monenlaisia testausprofiileja laitteen koko elinkaaren aikana:

- Tuotekehitysvaiheessa piirisarjojen, RF-ominaisuuksien ja protokollien validoimiseksi.

- Vaatimustenmukaisuuden varmentamiseksi, jotta laitteet toimivat standardien mukaisesti.

- Tuotantolinjoilla laadun yhdenmukaisuuden varmistamiseksi.

- Laitteiden huolto- ja korjauskeskuksissa.

Valitettavasti ’elävien’ sertifikaattien käyttö estää verkkosimulaattoreiden käytön laboratorioissa. Jotta laite voitaisiin testata elinkaarensa eri vaiheissa, yksi mahdollisuus on käyttää varmennettua testaussertifikaattia ja testausprofiilia eUICC-piirissä. Tämä mahdollistaa laitteiden kytkemisen suoraan verkkosimulaattoreihin.

Äskettäin GSMA:n työryhmä on pikaisesti määritellyt testausprofiilin, jota testauslaitteiden valmistajat voivat käyttää. Lisäksi eri menetelmistä testausprofiilin muuttamiseksi tai testaussertifikaattien myöntämiseksi keskustellaan edelleen.

Yksi tavanomainen menettely on käyttää erillisiä tuotantoeriä, joissa testausprofiilit ovat käytössä. Tämä ei kuitenkaan ole ihanteellinen ratkaisu, sillä teollisuudessa halutaan käyttää standardoitua lähestymistapaa.

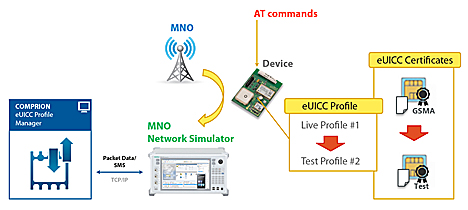

Toinen ratkaisu on käynnistää testausmuoto paikallisesti turvallisen rajapinnan kautta (AT-komennot, SPI, SSH, Adb jne).

Kuva 3. Esimerkki testauksen paikallisesta käynnistyksestä eUICC:n kytkemiseksi live-tilasta testaustilaan.

Anritsun ja Comprionin ratkaisu

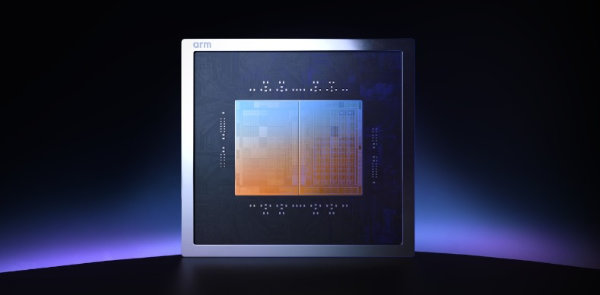

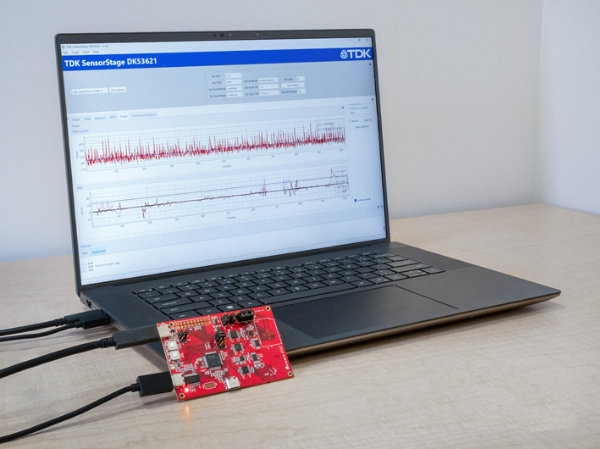

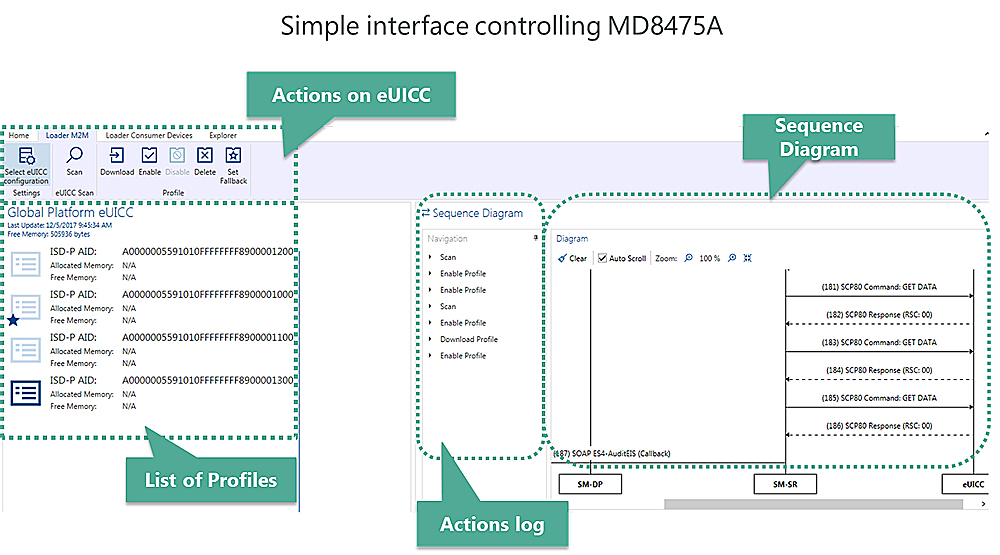

Anritsun MD8475-verkkosimulaattorin käyttö yhdessä Comprion-yhtiön kehittämän eUICC Profile Manager -hallintavälineen kanssa mahdollistaa eUICC-piirien ja niiden profiilien päivittämisen langattomasti hyödyntämällä simuloitua verkkoa.

Comprionin hallintatyökalu simuloi SM-SR- ja SM-DP-etähallintapalvelimia (Subscription Manager Secure Routing, Subscription Manager Data Preparation) ja ohjaa suoraan Anritsun verkkosimulaattoria.

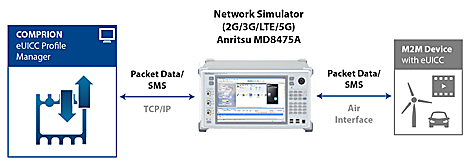

Kuva 4. Tyypillinen eUICC-testausasetelma testattavan laitteen ja sen eUICC-piirin verifioimiseksi.

Erityyppiset verkot voidaan konfiguroida suoraan testausjärjestelmän graafisesta käyttöliittymästä, eikä testaajan tarvitse olla mikään solukkoverkkojen asiantuntija yhteyden luomiseksi. Testausskenaariot sisältävät tarvittavat operaatiot profiilinhallintaan. Kyseiset toiminnot liittyvät uuden profiilin lataamiseen eUICC-piiriin sekä sen sisällön verifiointiin. Tätä testausasetelmaa käytetään esimerkiksi automaattisten hätäpuhelujen vaatimustenmukaisuutta testattaessa (ERA-GLONASS GOST chapter 9).

Kuva 5. Graafinen käyttöliittymä eUICC-piirin hallintaan: päivitys, lataus, käytön sallinta, käytön esto, poisto.

Signaloinnin testaukseen suunniteltu MD8475 on tukiasemasimulaattori, joka sisältää kaiken tarvittavan samassa laitteessa sekä tukee 2G/3G/LTE- ja 5G-liikennettä. Laite tukee myös pilviyhteyksiä, VoLTE-puheluja ja puheluiden prosessointia. Se on ihanteellinen työkalu validointiin, sillä kaikkien tasojen jäljitettävyys on saatavilla aina fyysisestä kerroksesta IP-kerrokseen asti.

Testausverkon suuri etu on mahdollisuus konfiguroida testiohjelmaan minkä tahansa valtion maaverkko verkkovierailujen testaamiseksi. Tämä vähentää tarvetta lähteä kentälle testaamaan operaattorien vaihtamista maiden välisiä rajoja ylitettäessä.

Moniin eri skenaarioihin

Nykyään on tarjolla monenlaisia standardoimattomia lähestymistapoja solukkoverkoissa toimivien M2M eUICC -laitteiden testaamiseksi käyttämällä verkkosimulaattoreita. Tarjolla on sekä eUICC-valmistajien että laitevalmistajien ratkaisuja.

Kun testausprofiilli ja -sertifikaatti on muodostettu laitteelle, standardoitu GSMA RSP -linkki voidaan luoda. Anritsun ja Comprion-yhtiön kehittämä ratkaisu on ihanteellinen työkalu RSP-linkin muodostamiseksi ja viestintäkanavan testaamiseksi ajatellen monia erilaisia netinkäytön skenaarioita kuten verkkovierailusopimuksia.