![]() Kryptografinen salaustodennus on alkanut yleistyä erilaisten sähkö- ja elektroniikkalaitteiden lisävarusteissa ja kertakäyttöisissä tuotteissa. Helpoimmillaan todennus voidaan toteuttaa jopa ilman piirilevyä kaksinastaisella mikropiirillä, joka kerää tarvitsemansa toimintatehon SWI-liitännästä sisäiseen kondensaattoriinsa.

Kryptografinen salaustodennus on alkanut yleistyä erilaisten sähkö- ja elektroniikkalaitteiden lisävarusteissa ja kertakäyttöisissä tuotteissa. Helpoimmillaan todennus voidaan toteuttaa jopa ilman piirilevyä kaksinastaisella mikropiirillä, joka kerää tarvitsemansa toimintatehon SWI-liitännästä sisäiseen kondensaattoriinsa.

|

Artikkelin kirjoittaja Nicolas Demoulin toimii Microchip Technologyn tietoturvatuotteiden markkinointipäällikkönä EMEA-alueella. |

Kuluttajat oppivat helposti arvostamaan merkkituotteiden tarjoamia etuja, olipa kyseessä sitten auto, sähkötyökalu tai pelkkä keittopurkki. Yritykset investoivat paljon rahaa luodakseen, kehittääkseen ja ylläpitääkseen omaa brändiään, jotta kuluttajat valitsisivat arvostetun tuotemerkin. Tarkat syyt brändimieltymyksiin vaihtelevat, lähtien halusta omaksua merkkituotteen viestimää elämäntapaa aina käytännöllisiin syihin, jotka koskevat laatua, kestävyyttä ja vastinetta rahalle.

Tuotemerkkejään rakentavat myös muut kuin kuluttajatuotteiden valmistajat. Brändin luoma identiteetti koskee myös teollisia, ammattimaisia ja lääketieteellisiä tuotteita. Markkinoinnin ammattilaiset ovat asiantuntijoita viestimään ja vahvistamaan tuotemerkin arvoja kaikessa tekemisessään ja ryhtyvät aktiivisiin toimiin suojellakseen brändiä hinnalla millä hyvänsä. Brändin tarjoama pääoma ulottuu maineeseen, luottamukseen ja sosiaalisiin arvoihin, joista yrityksen logon halutaan tulevan maailmanlaajuisesti tunnetuksi. Kilpailijoiden yrityksiin kopioida tai imitoida tuotemerkin logoa tai brändilupausta puututaan nopeasti.

Salaustodennusta tarvitaan

Itse brändin markkinoinnin lisäksi myös yrityksen tarjoamat tuotteet ja palvelut tarvitsevat suojausta. Maailmanmarkkinoilla väärentämisestä on tullut merkittävä ongelma. Häikäilemättömät väärentäjät kopioivat kaikkea mahdollista aina sähkötyökalujen akuista, elektroniikan komponenteista, e-savukkeista ja tulostimien väripatruunoista lääketieteellisten laitteiden lisävarusteisiin asti.

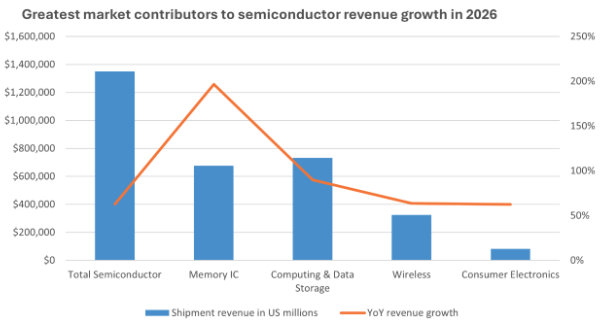

Tästä syystä tuotteiden valmistajat käyttävät nykyään kryptotodennukseen perustuvia tekniikoita suojellakseen asiakkaitaan väärennetyiltä tuotteilta. Kuvassa 1 esitetään tärkeimpiä perusteita salaustodennusta hyödyntävien tekniikoiden käyttämiseen.

Ehkä ensimmäisiä salaustodennuksen käyttökohteita ovat olleet kannettavien sähkötyökalujen akut. Kuluttajat ovat nopeasti havainneet, että väärennetty tuote voi ulkoisesti näyttää aivan oikean valmistajan akulta, muttei kestä käytössä yhtä pitkään, vikaantuu helposti tai saattaa aiheuttaa jopa tulipalovaaran.

Kryptotodennus soveltuu kaikkiin tuotteisiin, joissa on jokin sulautettu elektroniikkajärjestelmä. Erityisen ihanteellinen se on niille tuotteille, joihin kuuluu vaihdettavia lisävarusteita tai kertakäyttöisiä tarvikkeita.

Kuva 1. Esimerkkejä syistä, miksi kryptotodennus on elintärkeä menettely monille tuotteille (lähde: Microchip).

Todennuksen perusteet

Suunnittelijat voivat helposti lisätä yksinkertaisen todennustavan useimpiin elektroniikkapohjaisiin laitteisiin. Ihannetapauksessa sähköiseen kontaktiin perustuva menetelmä, esimerkiksi kädessä pidettävän työkalun ja ladattavan akun välillä, antaa mahdollisuuden integroida todennuspiiri akkupakettiin. Datansiirto tapahtuu tällöin sähköliitännän kautta. Valmistaja voi lisätä laiteyhdistelmään todennusmenettelyn sijoittamalla salausavaimen vaihtoproseduurin kädessä pidettävän yksikön (isäntälaite) ja akkupaketin (lisävaruste) välille.

Jos kopioija tai väärentäjä on kuitenkin saanut salasanan selville analysoimalla datansiirtoprosessia, lisävarusteiden luvaton kopioiminen on yksinkertaista. Turvallisempi tapa on sijoittaa salauskoodi lisävarusteeseen sijoitettuun suojattuun mikropiiriin ja käyttää haaste-vaste-protokollaa aitouden määrittämiseen. Saatavissa on jo vakiintuneita salausalgoritmeja, jotka tekevät tästä prosessista turvallisen. Ne muodostavat perustan haaste-vaste-salauksen kahdelle todennusmenetelmälle: symmetriselle ja epäsymmetriselle.

Kuva 2 havainnollistaa symmetriseen kryptografiaan pohjautuvaa haaste-vaste-menettelyä, joka perustuu isäntälaitteen ja oheislaitteen välillä jaettuun salausavaimeen. Aluksi tuotteen valmistuksen yhteydessä ns. provisiointiprosessin aikana pääavaimesta luodaan salausavain yhdessä lopputuotteen sarjanumeron kanssa. Sen jälkeen tiivistysfunktio luo johdetun avaimen, joka on ainutlaatuinen lopputuotteen jokaiselle oheislisävarusteelle.

Asiakkaan ottaessa laitteen käyttöön isäntälaite syöttää lisävarusteelle satunnaislukuhaasteen. Odotettu vaste on satunnaisluvusta ja salausavaimesta laskettu digitaalinen allekirjoitus. Isäntälaite suorittaa saman prosessin, ja jos tulokset täsmäävät, lisävarusteen katsotaan olevan aito osa. SHA-salausalgoritmit (secure-hash), kuten SHA-2 ja SHA-3, ovat alan standardimenetelmiä, joita Yhdysvaltojen kansallinen standardointielin NIST hyväksyy ja hallinnoi.

Kuva 2. Oheislaitteen todentaminen käyttämällä hajautettua salausavainta ja symmetristä salaustekniikkaa (lähde: Microchip).

Vaihtoehtoisessa menetelmässä hyödynnetään epäsymmetristä salausta, joka tarjoaa myös kolmannen osapuolen hallintamahdollisuuden. Tässä menetelmässä käytetään avainpareja – julkisia ja yksityisiä avaimia. Menettelyä kutsutaan yleisesti julkisen avaimen infrastruktuuriksi (PKI, kuva 3). Yksityinen avain sijaitsee lisävarusteen todennuspiirissä, kun taas isäntälaite käyttää julkista avainta. Kuten nimestä voi päätellä, julkinen avain voidaan paljastaa ilman pelkoa, että se vaarantaisi yksityisen avaimen turvallisuuden ja aitouden.

Kuva 3. Epäsymmetrisen salaustodennuksen tekniikassa käytetään ECDSA-algoritmeja (elliptic curve digital signature algorithm) sekä julkista ja yksityistä avainta (kuva: Microchip).

Microchip on laatinut suunnittelijoita varten nettisivustolleen symmetristä ja epäsymmetristä todennusta käsittelevän koulutuspaketin, johon pääsee tästä.

Kryptotodennus Microchipin piireillä

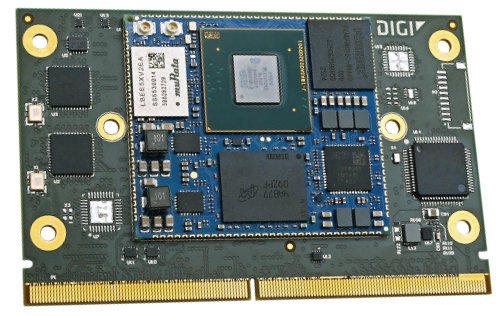

Kuvassa 4 nähdään Microchipin suojattujen todennuspiirien valikoimaa sovelluskohteiden mukaan luokiteltuna. Jo vakiintuneita piirisarjoja ovat ATECC608, SHA204A, SHA206A, CEC173x ja TA100. Uusimpia tulokkaita ovat SHA104, SHA105, SHA106, TA010 sekä ECC204- ja ECC206-piiriperheet.

Kuva 4. Microchipin CryptoAuthentication-piirien valikoimaa (lähde: Microchip).

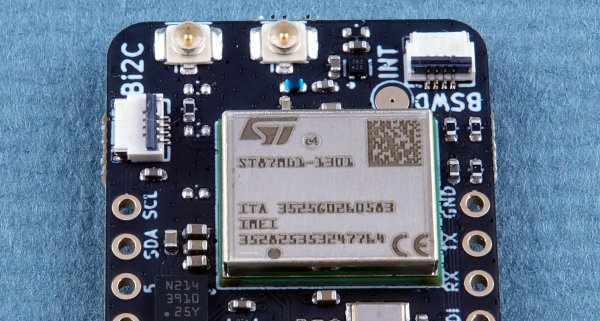

ATECC608 on valmiiksi provisioitu salauspiiri, joka soveltuu monenlaisiin käyttökohteisiin aina datakeskuksista IoT-sovelluksiin asti. Piiri tallentaa turvallisesti salaiset, julkiset ja yksityiset avaimet sekä digitaaliset sertifikaatit. Viestintä isäntälaitteen kanssa tapahtuu standardin I2C-väylän tai SWI-liitännän (Single Wire Interface) kautta.

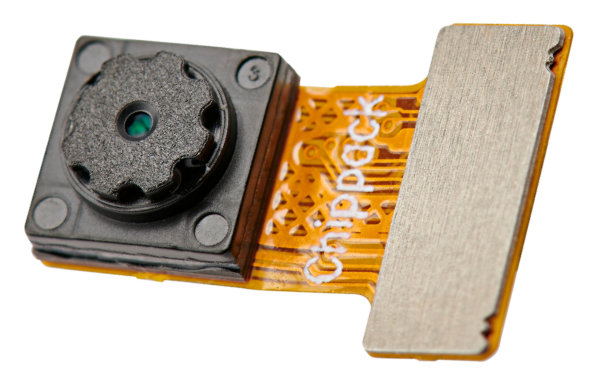

Yhä kasvava tarve kryptotodennukselle tulee terveydenhoidon ja lääketieteen alueelta. Pussimaisten lääkepakkausten sekä kertakäyttöisten näytepuikkojen ja lääkelaastarien yleistyvä käyttö lisää tuotteiden todennuksen tarvetta. Sen avulla voidaan vakuuttaa kliinisen työn tekijät siitä, että lääke tai lisävaruste on peräisin laillisesta lähteestä. Lisäksi menettely varmistaa oikean lääkkeen ja annostuksen. Varmennusta voidaan tarvita myös lääketieteellisten määräysten noudattamisen ja kliinisen luokan prosessin vuoksi. Vastaavia tilarajoitteisia ja kustannusten suhteen herkkiä käyttökohteita todennukselle ovat esimerkiksi e-savukkeet, kosmetiikka ja sähköpolkupyörien elektroniset avainkortit.

Symmetristä kryptotodennusta varten kehitetyt SHA104- ja SHA105-piirit kuuluvat Microchipin CryptoAuthentication-piiriperheeseen, ja ne on suunnattu lisävarusteille ja kertakäyttötuotteille. Piirit tarjoavat 128 bitin symmetrisen salaussuojauksen. Erittäin kompaktit piirit kommunikoivat I2C-väylän tai SWI-liitännän kautta ja kuluttavat virtaa vain 130 nA lepotilassa. Piirejä on saatavissa 8- tai 3-nastaisessa (syöttölinja, SWI, maa) kotelossa, mikä tekee niistä erityisen sopivia ahtaisiin sovelluskohteisiin. ECC204-piiri puolestaan tarjoaa tuen ECDSA:lle, SHA-256:lle ja hash-viestien todennuskoodille (HMAC) epäsymmetrisissä sovelluksissa.

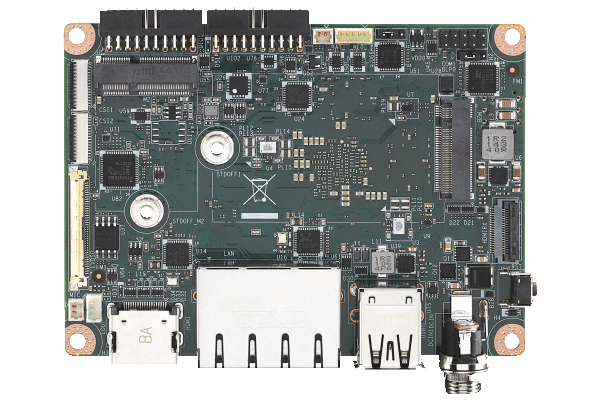

Kuva 5 esittelee Microchipin kompakteja, symmetrisiä ja epäsymmetrisiä CryptoAuthentication-piirejä. Hyvin pienen kotelon ansiosta näitä piirejä voidaan käyttää jopa ilman piirilevyä, mikä yksinkertaistaa merkittävästi niiden sijoittamista erilaisiin kulutustarvikkeisiin ja kertakäyttöisiin lisävarusteisiin.

Kuva 5. Valikoima Microchipin CryptoAuthentication-piirejä, jotka sopivat pieniin piirilevyttömiin kohteisiin sekä kerätyllä käyttöteholla toimiviin (parasitic power) sovelluksiin (lähde: Microchip).

SHA106- ja ECC206-piirit supistavat nastamäärän vain kahteen, jolloin tarvitaan vain yksi johdinliitäntä ja maataso. Kuva 6 osoittaa, kuinka yksinkertaista on käyttää 2-nastaista todennuspiiriä, jonka tarvitsema teho kerätään SWI-liitännästä kondensaattoriin, joka on integroitu piiriin. Se riittää todennusprosessin tehonsyöttöön. Ja koska piirilevyä ei välttämättä tarvita, kryptotodennuksen toteuttamisen kustannukset supistuvat oleellisesti ja mahdollisten käyttökohteiden määrä kasvaa merkittävästi.

Kuva 6. Kaksinastaisissa SHA106- ja ECC206-piireissä on sisäinen kondensaattori keruuenergian tallentamiseksi piirin tehonsyöttöä varten (lähde: Microchip).

Salaustodennus yleistyy

Pienikokoisten, tehonsyötöltään omavaraisten kryptopiirien saatavuuden paranemisen ansiosta kertakäyttöisiin kulutustarvikkeisiin ja laitteiden lisävarusteisiin sijoitettavan todennusmenetelmän soveltamisen rajoja voidaan merkittävästi laajentaa.

CryptoAuthentication-piirien lisäksi Microchip tarjoaa suunnittelijoille evaluointikortteja, referenssisuunnitelmia sekä kattavan tietoturva-alustan yhtenä pakettina, joka kattaa kaiken tarvittavan valmistusvaiheen provisiointiprosessista kohdelaitteen käyttöönottoon asti.

Lisätietoja: www.microchip.com/cryptoauthentication