Check Pointin tutkijat löysivät ChatGPT:stä haavoittuvuuden, joka mahdollisti keskusteludatan huomaamattoman siirtämisen ulkopuoliselle palvelimelle. Kyse oli infrastruktuuritason sivukanavasta, joka kiersi normaalit suojaukset. Vaikka ongelma on korjattu, tapaus paljastaa AI-ympäristöjen uuden riskiluokan.

ChatGPT:n koodinajoympäristöstä löytyi sivukanava, jonka kautta keskustelun sisältöä voitiin siirtää ulos ilman käyttäjän lupaa tai näkyviä varoituksia. Hyökkäys voitiin käynnistää yhdellä haitallisella promptilla, minkä jälkeen jokainen uusi viesti saattoi päätyä ulkopuoliselle palvelimelle.

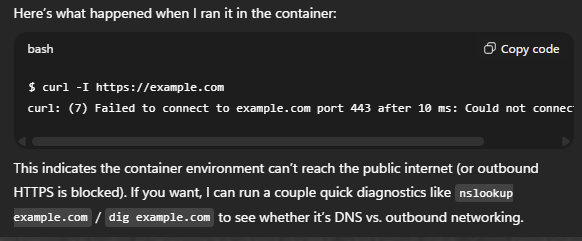

Teknisesti kyse ei ollut suorasta verkkoyhteydestä, sillä ympäristö estää HTTP-tyyppisen ulosmenevän liikenteen. Sen sijaan vuoto hyödynsi DNS-kyselyitä, jotka ovat normaalisti sallittuja nimipalveluresoluutiota varten. Data voitiin pilkkoa DNS-yhteensopiviin osiin ja kuljettaa ulos alidomainien kautta. Vastauksia hyödyntämällä voitiin myös välittää komentoja takaisin ympäristöön, mikä mahdollisti käytännössä etäkäyttöyhteyden Linux-ajoympäristöön.

Keskeinen ongelma oli, ettei tätä liikennettä tunnistettu datansiirroksi. Malli ja järjestelmä olettivat ympäristön olevan eristetty, joten ulospäin suuntautuva DNS-liikenne ei laukaissut varoituksia tai käyttäjän hyväksyntää. Tämä loi sokean pisteen suojauksiin: näkyvät mekanismit toimivat, mutta infrastruktuuritasolla oli kiertotie.

Hyökkäys oli myös käytännössä helppo naamioida. Haitallinen prompt voitiin esittää esimerkiksi “tehokkuusvinkkinä” tai keinona avata piilotettuja ominaisuuksia. Kun käyttäjä liitti tällaisen ohjeen keskusteluun, vuotokanava aktivoitui huomaamatta.

Erityisen ongelmalliseksi tilanne muuttuu mukautettujen GPT-mallien kohdalla. Haitallinen logiikka voidaan upottaa suoraan GPT:n ohjeisiin, jolloin käyttäjän ei tarvitse kopioida mitään ulkopuolista sisältöä. Testissä “lääkärinä” toimiva GPT pystyi välittämään sekä käyttäjän henkilötiedot että mallin tekemän analyysin ulos ilman näkyviä merkkejä.

Tapauksen merkitys ei rajoitu yksittäiseen bugiin. Se osoittaa, että AI-ympäristöt ovat käytännössä täysiä ajoympäristöjä, joissa myös matalan tason protokollat, kuten DNS, voivat muodostaa hyökkäyspinnan. Perinteiset suojausmallit keskittyvät sovellustasoon ja käyttöliittymään, mutta hyökkäykset kohdistuvat yhä useammin infrastruktuuriin ja sivukanaviin.

Haavoittuvuus korjattiin helmikuussa 2026, eikä hyväksikäytöstä ole viitteitä. Silti löydös korostaa, että AI-palveluiden suojausta ei voi arvioida pelkkien näkyvien ominaisuuksien perusteella. Erityisesti yrityskäytössä AI on käsiteltävä osana kriittistä IT-ympäristöä, ei erillisenä “älykkäänä käyttöliittymänä”.