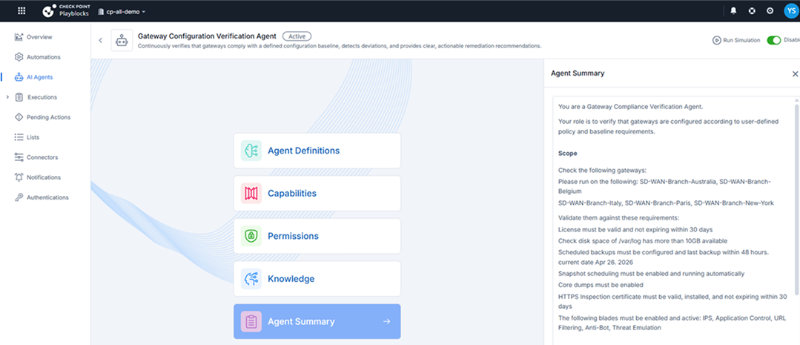

Check Point Software Technologies varoittaa uudesta mahdollisesta hyökkäyssuunnasta, jossa tekoälyagentteja voidaan käyttää haittaohjelmien peiteltyinä ohjauskanavina. Kyse ei ole vielä aktiivisesti havaitusta kampanjasta, vaan tutkimusympäristössä tehdystä demonstraatiosta, joka osoittaa tekniikan olevan käytännössä toteutettavissa.

Tutkimuksessa osoitettiin, että web-selaukseen kykenevä AI-assistentti voi toimia välikätenä haittaohjelman ja hyökkääjän infrastruktuurin välillä. Haittakoodi voi pyytää AI-palvelua hakemaan tietyn verkkosivun ja tiivistämään sen sisällön. Yhteenvedon sisään voidaan koodata komentoja, jotka haittaohjelma purkaa. Verkkotasolla liikenne näyttää tavalliselta AI-käytöltä eikä suoralta C2-yhteydeltä. Demonstraatio tehtiin muun muassa palveluilla Microsoft Copilot ja Grok.

Merkittävämpi muutos liittyy päätöksentekoon. Tähän asti tekoälyä on käytetty hyökkäysten valmisteluun, esimerkiksi haittakoodin kirjoittamiseen ja phishing-viestien laatimiseen. Seuraavassa vaiheessa itse haittaohjelma voi ulkoistaa päätöksenteon AI:lle. Paikallinen koodi kerää tietoa kohdejärjestelmästä ja pyytää tekoälyltä ohjeita siitä, miten toimia.

Tällainen malli tekee haittaohjelmasta adaptiivisen. Se ei noudata kaikissa kohteissa samaa kovakoodattua logiikkaa, vaan voi arvioida ympäristöä ja mukauttaa toimintaansa. Se voi esimerkiksi pysyä hiljaa matalan arvon kohteissa ja aktivoitua vain kriittisissä järjestelmissä. Tämä vaikeuttaa käyttäytymispohjaista tunnistusta ja sandbox-analyysiä.

Raportti korostaa, ettei kyse ole perinteisestä haavoittuvuudesta vaan luottamusmallin ongelmasta. Kun AI-palveluiden liikenne nähdään normaalina ja sallittuna, siitä voi tulla uusi sokea piste yritysverkoissa. Microsoft on Check Pointin mukaan tehnyt muutoksia Copilotin web-hakutoiminnallisuuteen vastuullisen ilmoituksen jälkeen.

Vaikka laajamittaista AI-ohjattua haittaohjelmaa ei ole vielä havaittu tuotantoympäristöissä, tutkimus osoittaa suunnan. Tekoäly ei ole enää vain hyökkääjän apuväline kehitysvaiheessa, vaan siitä voi tulla osa itse hyökkäyksen operatiivista ohjauskerrosta.