Check Pointin tutkimusosasto on paljastanut laajan ja poikkeuksellisen sofistikoituneen haittaohjelmaoperaation, joka käytti YouTubea jakelualustanaan. Niin sanottu YouTube Ghost Network koostui tuhansista kaapatuista ja väärennetyistä tileistä, jotka levittivät haittaohjelmia täysin julkisesti, YouTuben omia ominaisuuksia hyödyntäen.

Tutkijat löysivät ja raportoivat yli 3000 haitallista videota, jotka on sittemmin poistettu yhteistyössä Googlen kanssa. Kyseessä on yksi YouTuben historian laajimmista haittaohjelmien jakeluverkostoista. Verkoston toiminta on ollut aktiivista jo vuodesta 2021, ja vuonna 2025 haittavideoiden määrä on kolminkertaistunut edellisvuosiin verrattuna.

Haittavideot naamioitiin viattomiksi “asennusohjeiksi” tai tutoriaaleiksi, joissa luvattiin esimerkiksi ilmaisia versioita suosituista ohjelmista tai pelihuijauksia. Yleisimmät kohteet olivat Adobe Photoshop, FL Studio ja Roblox. Eniten katsottu haitallinen video, jossa väitettiin jaettavan Photoshopin ilmainen versio, oli kerännyt lähes 300 000 katselukertaa.

Verkosto hyödynsi modulaarista rakennetta, jossa eri tileillä oli tarkasti määritellyt roolit. “Videotilit” julkaisivat ohjevideoita, “postaustilit” jakoivat linkkejä ja salasanoja, ja “kommenttitilit” täyttivät kommenttiosiot tekaistuilla kehuilla. Näin rakennettiin illuusio aidosta ja luotettavasta sisällöstä, joka rohkaisi katsojia lataamaan haitallisia tiedostoja.

Linkit johtivat usein pilvipalveluihin kuten Dropboxiin, Google Driveen tai MediaFireen, joissa haitalliset tiedostot oli piilotettu salasanasuojattuihin arkistoihin. Monet ohjeet neuvoivat käyttäjiä “väliaikaisesti poistamaan virustorjunnan” ennen asennusta – ratkaiseva virhe, joka teki hyökkäyksestä tehokkaan.

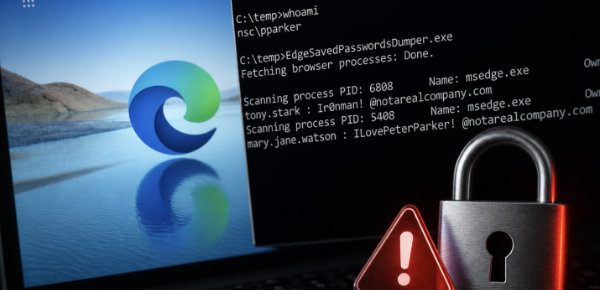

YouTube Ghost Network levitti erityisesti tietoja varastavia haittaohjelmia, kuten Rhadamanthys, Lumma Stealer, RedLine ja StealC. Nämä infostealerit on suunniteltu varastamaan käyttäjän salasanoja, kryptolompakoiden sisältöä ja järjestelmätietoja, jotka siirretään edelleen komentopalvelimille (C2).

Check Pointin analyysi osoittaa, että verkoston takana olevat toimijat ovat ammattimaisia ja järjestäytyneitä. He käyttävät kaapattuja tilejä, vaihtavat palvelimia ja päivittävät haittaohjelmiaan säännöllisesti, jotta ne välttyvät havaitsemiselta. Tällainen jatkuva mukautuminen tekee perinteisistä suojakeinoista tehottomampia ja korostaa ennakoivan uhkatiedustelun merkitystä.

Tapauksen myötä tutkijat muistuttavat, että luotettaviltakin vaikuttavat kanavat voivat olla vaarallisia, ja käyttäjien tulisi välttää ohjelmien lataamista epävirallisista lähteistä. YouTuben tapaus toimii varoittavana esimerkkinä siitä, kuinka sosiaalinen media ja videopalvelut voivat joutua rikollisten työkalupakkiin – ja kuinka tärkeää on, että alustat ja tietoturvatoimijat toimivat yhdessä uhkien torjumiseksi.