Ihmisten henkilökohtainen data joutuu valitettavan usein murretuksi, mutta yleensä kyse on erilaisten palveluntarjoajien heikosta tietoturvan tasosta. Entäpä itse verkot? Voiko esimerkiksi uusien 5G-verkkojen tietoturvaan luottaa? Vuotaako datani jonkun vieraan valtion tiedustelun käsiin? Vuotavatko kansallisen turvallisuuden vaarantavat tiedot?

Tietoturva on monisyinen asia. Julkisuuteen nousevat potilastietojen vuotaminen hakkereiden käsiin, mutta toisaalta moni luottaa datansa ja käyttäytymisensä sokeasti some-yritysten haltuun. Pahin skenaario on kuitenkin tällä hetkellä se, että valtion kannalta kriittinen data vuotaisi jonkun toisen valtiollisen toimijan käsiin. Mutta onko se mahdollista?

Operaattoreille käyttäjien data on arvokkain omaisuus. Asiakassuhde perustuu luottamukseen, vaikka sitä myydäänkin datanopeuksilla ja lyhyellä viiveellä. Siksi operaattorit tekevät kaikkensa suojellakseen asiakkaidensa dataa. Käytännön tasolla tämä tapahtuu verkkoliikenteen jatkuvalla monitoroinnilla.

Jokaisella operaattorilla on oma organisaationsa, joka reaaliaikaisesti seuraa verkkoliikennettä. Niitä kutsutaan tilanne- tai operaatiohuoneiksi. Operaattoreilla on käytössään tietoturvayritysten tuotteita, joilla liikennettä skannataan koko ajan. Mikäli verkkoliikenteessä on poikkeavuuksia, järjestelmä varoittaa automaattisesti.

- Verkkotuotteemme hälyttävät anomalioista. Mobiiliverkon TMMNS-työkalumme vertaa verkkoliikenteen IP-osoitteita tietokantaan, jossa on kaikki tuotteidemme keräämät mustalistatut IP-osoitteet, kertoo Trend Micron kyberturva-asiantuntija Kalle Salminen.

Check Pointin tietoturvatuotteiden hallinnasta vastaava Aviv Abramovich komppaa. – Työkalumme voivat tunnistaa ja estää liikenteen myös tuntemattomiin IP-osoitteisiin. Voimme myös estää liikenteen tiettyyn maahan, mikäli operaattori haluaa niin.

Telian teknologiajohtaja Jari Collinin mukaan tämä on perustason tietoturvatyötä. - Kehitämme työkalujamme ja prosessejamme koko ajan, jotta pysymme havaitsemaan erilaiset hyökkäykset, huomioiden liikenteen virrat ja suunnat.

100-prosenttinen varmuus?

Voiko operaattori siis luottaa täysin 100-prosenttisesti siihen, ettei mitään dataa siirry sen verkosta esimerkiksi vihamielisille valtiollisille toimijoille? Ericssonin tuotteiden turvallisuudesta vastaava Mikko Karikytö muistuttaa, että kyberhyökkäykset kehittyvät koko ajan.

- Hyökkääjät kohtaavat jatkuvasti parantuvia tietoturvaratkaisuja esimerkiksi operaattorien verkoissa. Tämä on jatkuva kilpajuoksu. Hyvin hallittu, kovennettu (hardened) verkko takaa sen, että operaattori tietoturvakeskus tunnistaa liikenteen poikkeavuudet aiemmin ja varmemmin.

Trend Micron Kalle Salmisen mukaan 100-prosenttista varmuutta ei voi olla. – Parhaiden monitoroinnin työkalujen käyttöönotolla voidaan merkittävästi pienentää riskiä ja nostaa verkkorikollisten kynnystä toimia.

Check Pointin Abramovichin mukaan kaikesta dataliikenteenteestä jää verkkoon jälki. – Edistyneen monitoroinnin avulla voidaan tarkastella liikennettä paitsi IP-osoitetasolla, mys datatyypin ja lähetetyn sisällön suhteen. Tällaiset työkalut antavat operaattorilla paljon tiukemman kontrollin ja keinot havaita haitta-aktiivisuutta.

Telian Collin muistuttaa, että kysymys on laajempi kuin vain tietoturvaan liittyvä. - Mikäli dataa virtaisi verkosta esimerkiksi valtiollisille toimijoille, olisi tämä lainvastaista. Telia noudattaa toiminnassaan aina lakeja ja säädöksiä, myös verkon tietoturvaan ja yksityisyyteen liittyviä määräyksiä, Collin korostaa.

Päivitykset testataan aina

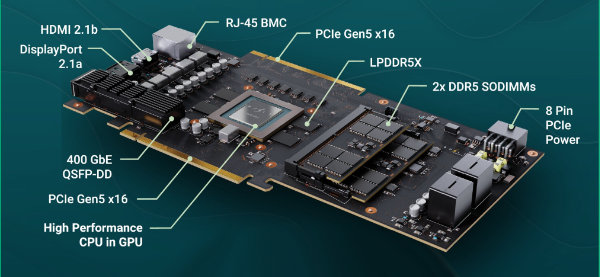

Yksi huoli 5G-verkkojen turvallisuudesta on liitetty verkon komponenttien päivityksiin. Ajatus menee suurin piirtein niin, että vaikka operaattorille toimitetaan ”puhdas” laite, siihen voitaisiin jälkikäteen ujuttaa haittakoodia tai haitallisia ohjelmistokomponentteja.

Tämä on äärimmäisen epätodennäköistä. Telian Collinin mukaan operaattorit testaavat päivityksiä lähtökohtaisesti ennen asennuksia samoilla työkaluilla, joilla live-verkkoakin monitoroidaan. – Muitakin työkaluja voidaan käyttää, Collin täydentää.

Ericssonin Karikytö ei halua kommentoida operaattorien sisäisiä toimintoja, mutta osana päivitysten hyväksyntätestausta tehdään standardeja tietoturvatestauksia ennen kuin uusia toimintoja ajetaan verkkoon.

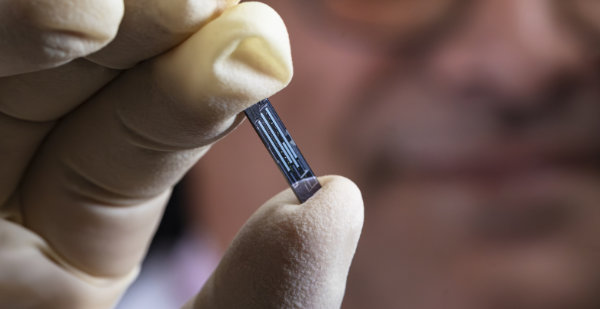

- Tämä toiminta on usein samankaltainen kuin kattava tietoturvan ja yksityisyyden takaamisen testaus, jota teemme osana Ericssonin tuotekehitystä. Ericssonin valmistavat tuotteet menevät oman Security Reliability Model -prosessin läpi. Se pitää sisällään parhaat käytännöt: turvatun koodaamisen, yksityisyys- ja tietoturvariskien arvioinnin, haavoittuvuuksien arvioinnin ja murtautumisen arvioinnin. Tämä pitää koostuu haavoittuvuuksien skannauksesta, fuzzing-testaamisesta (tässä järjestelmään syötetään satunnaisia syötteitä, toim. huom.), koodin staattisesta ja dynaamisesta analyysistä sekä erilaisista manuaalisista hakkeroinneista, Karikytö luettelee.

Check Pointin Abramovich muistuttaa, että tukiasemat kommunikoivat IP-protokollilla (IPv4 ja IPv6), joita voidaan monitoroida standardeilla verkon analysointityökaluilla. Protokollien yli lähetettävä data on usein spesifien protokollien kuten GTP (GPRS Tunnelling Protocol) mukaan koodattua. – Tämä tarkoittaa, että verkkoliikenteen analysointi edellyttää spesifejä työkaluja.

Trend Micron Kalle Salminen muistuttaa myös, että operaattorit ja suuret organisaatiot käyttävät yleisesti valkohattuhakkereita ja jopa tällaisia palveluja tarjoavia yrityksiä penetraatiotestaamiseen. – Tämän testaamisen kautta ymmärretään paremmin mahdollisia porsaanreikiä. Verkon livemonitorointi auttaa löytämään ns. heikkoja merkkejä epäilyttävästä käyttäytymisestä.

Onko takaovi teoriassa mahdollinen?

Edellä on käynyt ilmi, että takaoven sijoittaminen tukiasemaan operaattorin huomaamatta on paitsi laitonta ja vastoin operaattorien bisnesideaa, myöskin äärimmäisen hankalaa. Mutta olisiko se teoriassa mahdollista?

Trend Micron Salmisen mukaan on. – Tämän päivän ohjelmistototeutukset ovat erittäin monimutkaisia ja hakkerit tai valtiolliset toimijat käyttävät hyvin sofistikoituneita ratkaisuja. 5G tuo muiden innovatiivisten teknologioiden tapaan uusia haavoittuvuuksia ja uusia hyökkäyspintoja.

Check Pointin Abramovich on skeptisempi. – Koodin piilottaminen johonkin tuotteeseen ei ole helppoa ja laitteiden offline-testaaminen tekee siitä vielä vaikeampaa, hän sanoo. Abramovichin mukaan verkon ”vuotaminen” edellyttäisi käytännössä, että verkossa käytetyt laitteet olisivat vaarantuneet. Se voisi teoriassa vaarantaa operaattorin verkon.

Ericssonin Mikko Karikytö muistuttaa, että 5G-radiojärjestelmä koostuu miljoonista riveistä koodia. Kuten kaikissa ohjelmissa, myös tässä koodissa voi olla bugeja. Tämän takia Ericsson arvioi ja tarkastelee koodiaan jatkuvasti ja kaikkiin ongelmiin reagoidaan välittömästi.

Ericssonilla on erityistiimi, Ericsson Product Security Incident Response Team, joka tekee globaalisti yhteistyötä operaattorien kanssa löytääkseen tietoturvariskejä ja koordinoidakseen ratkaisujen toimittamisen asiakkaiden verkkoon mahdollisimman nopeasti. - Kestävät prosessit ja nopea reagointi takaavat parhaiten sen, että asiakkaiden 5G-verkkojen tietoturva ja yksityisyyden suojan laatu ovat kunnossa.

Telian Jari Collin sanoo, ettei ajatusta takaovesta verkossa voidaan teoriassa sulkea pois. - Tukiasema on toisaalta aika vähän älykkyyttä sisältävä osa verkkoa, ja olennaista on turvallisuus verkon kokonaisuudessa, Collin sanoo.

- Laitevalmistajat tekevät tiivistä yhteistyötä operaattoreiden kanssa. Takaovi tarkoittaisi sitä että, laitevalmistaja tai joku kolmas osapuoli tarkoituksella sisällyttäisi haittakoodia tukiaseman ohjelmistoon. Molemmissa tapauksissa kyse olisi varsin raskaasta liiketoimintariskistä, joka pahimmillaan voisi tarkoittaa laitevalmistajan liiketoiminnan loppumista.

– Haluamme olla tekoälyn hyödyntämisen edelläkävijöitä, ja se vaatii luottamuksen rakentamista asiakkaiden suuntaan. Pelkkä yrityksen oma lupaus ei enää riitä, sanoo Julius Manni. Vincit on saanut ensimmäisenä Suomessa akkreditoidun ISO/IEC 42001 -sertifikaatin.

– Haluamme olla tekoälyn hyödyntämisen edelläkävijöitä, ja se vaatii luottamuksen rakentamista asiakkaiden suuntaan. Pelkkä yrityksen oma lupaus ei enää riitä, sanoo Julius Manni. Vincit on saanut ensimmäisenä Suomessa akkreditoidun ISO/IEC 42001 -sertifikaatin.