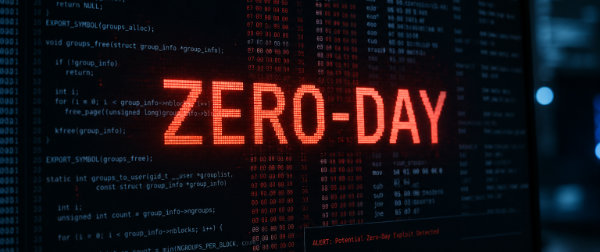

Tietoturvayhtiö Check Pointin tutkijoiden mukaan Dridex-pankkitroijalainen oli huhtikuun yleisin kyberuhka maailmassa. Kolmanneksi kiri Agent Tesla -etäkäyttötroijalaisen uusi versio, joka pystyy muun muassa varastamaan wifi-salasanoja.

Tietoturvayhtiö Check Pointin tutkijoiden mukaan Dridex-pankkitroijalainen oli huhtikuun yleisin kyberuhka maailmassa. Kolmanneksi kiri Agent Tesla -etäkäyttötroijalaisen uusi versio, joka pystyy muun muassa varastamaan wifi-salasanoja.

Agent Tesla - haittaohjelmaa esiintyi huhtikuussa kolmessa prosentissa maailman yritysverkoista. Sitä on levitetty useissa koronavirusaiheisissa roskapostikampanjoissa.

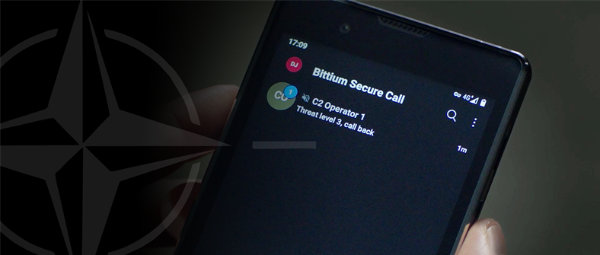

Agent Teslaa on muokattu varastamaan kohdetietokoneilta wifi-salasanoja muiden tietojen, kuten Outlook-sähköpostitietojen, lisäksi. Huhtikuussa haittaohjelmaa jaettiin liitetiedostona useissa koronavirusaiheisissa roskapostikampanjoissa, jotka houkuttelivat uhria lataamaan haitallisen tiedoston tarjoamalla mielenkiintoista tietoa pandemiasta. Esimerkiksi Maailman terveysjärjestö WHO:n nimissä lähetetyn viestin aiheena olivat koronavirusrokotteet. Tämä osoittaa, kuinka hakkerit hyödyntävät maailmanlaajuisia uutisia ja huolenaiheita hyökkäystensä onnistumiseksi.

Tunnettu pankkitroijalainen Dridex, joka oli maaliskuussa ensimmäistä kertaa kymmenen yleisimmän haittaohjelman listalla, oli huhtikuussa entistä vaikuttavampi. Se nousi listan kolmannelta sijalta ensimmäiseksi, esiintyen neljässä prosentissa organisaatioista maailmanlaajuisesti. Maaliskuun yleisin haittaohjelma XMRig putosi toiselle sijalle.

Check Pointin tutkijat varoittavat myös, että ”MVPower DVR Remote Code Execution” oli yhä yleisin hyväksikäytetty haavoittuvuus. Sitä esiintyi 46 prosentissa yritysverkoista maailmanlaajuisesti. Tätä seurasi ”OpenSSL TLS DTLS Heartbeat Information Disclosure”, jonka esiintyvyys oli 41 prosenttia. Kolmannella sijalla oli “Command Injection over HTTP Payload”, esiintyvyydeltään 40 prosenttia.

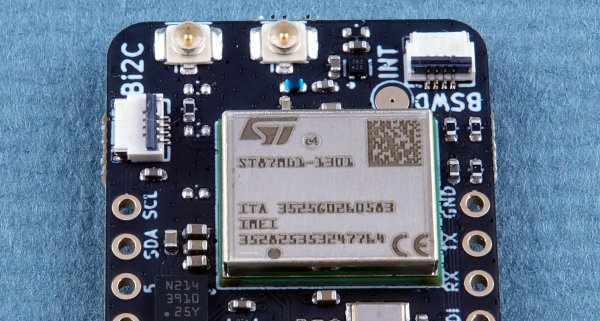

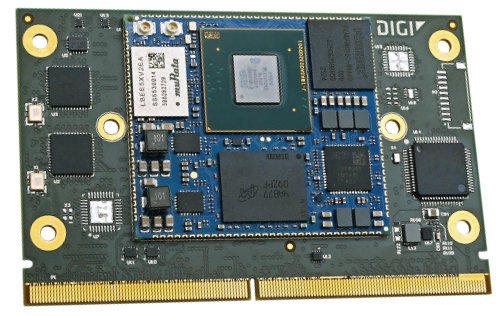

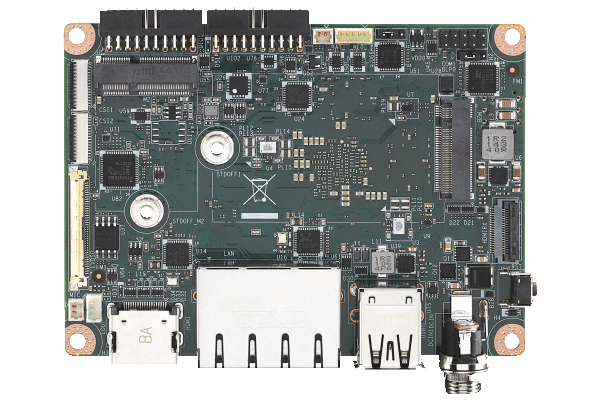

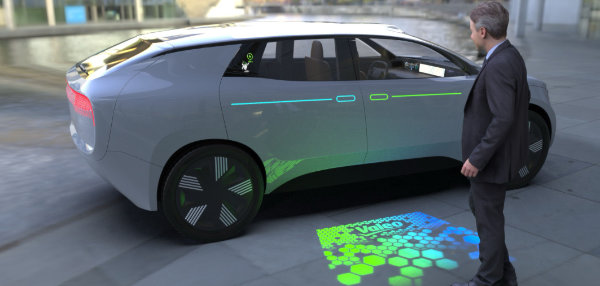

Suomessa huhtikuun yleisin haittaohjelma oli modulaarinen Emotet-troijalainen, jota esiintyi 1,8 prosentissa maan yritysverkoista. Toisella sijalla oli Mirai, joka on tunnettu IoT (Internet of Things) -laitteiden tartuttamisesta ja massiivisista DDoS-hyökkäyksistä. Maan kolmanneksi yleisin haittaohjelma oli kryptovaluutan louhija XMRig.